随着互联网和云计算的发展,公有云服务器是人们越来越容易接受的产品,其最普遍受益的一点就是节省成本。企业不必像拥有私有云那样去购买,安装,操作或运维服务器或是其他设备。在一个公有云的服务供应商提供的平台上,企业只需使用或开发他们自己的应用程序即可。但公有云的安全问题也是显而易见的,基于Internet的公有云服务的特性,全世界只要能上网的人就可以访问到其云服务器,其在云主机及其云上的数据受到威胁会更多而且更复杂,数据相对于私有云处于一个不稳定的状态。不管是传统的信息化还是未来趋势的云计算,都面临着安全的风险,从安全防护的角度来说,需要一个循序渐进的方式去完善安全体系。一般建设的顺序是网络安全、主机安全、数据安全的顺序逐步完善。

但对于很多中小企业来说,本身的设备也不是太多,也就几台到几十台而已,如果花费太多的精力去搞安全也不划算,如果不搞又感觉不放心。那什么方面的内容是中小企业关注的呢?个人认为应该优先关注访问安全,就是有没有人非法访问你的服务器,因为在云平台下,任何人只要接入网络都可以访问到你的机器。所以我认为应该优先关注此信息,报告非上班时间访问,非上班地点访问,密码猜测,账号猜测,账号猜测成功等行为。从我了解的情况下,这部分目前还没有比较有效的开源或者免费工具供大家使用,现在elk用的比较多,但大多数情况下都不太适合中小公司,门槛太高。因此本公司针对这种情况,专门开发了赛克蓝德日志分析软件,并开源了web管理端。

赛克蓝德日志分析软件(简称:SeciLog)能够通过主被动结合的手段,实时不间断地采集整合用户网络中各种不同厂商的海量日志、信息、告警,包括安全设备、网络设备、主机、操作系统、以及各种应用系统等,并将这些内容汇集到审计中心,进行集中化存储、备份、查询、审计、告警、响应,并出具丰富的报表报告,获悉全网的整体运行情况,实现全生命周期的运维管理。

目前市场上企业监控类的开源免费的产品很多,在眼花缭乱中,有时候想找一款实用的既简单又方便的软件其实不容易,很多开源软件只关注一个点,或许做的不错,但很多时候企业需要的是一个面,从IT设备到业务的监控,这样就导致企业会部署很多的软件来支撑系统的运行,除此之外,多开源或者免费的软件配置也是比较复杂的,经常一个功能从学习熟悉到使用,需要花费大量的成本,如果遇到问题,很难有有效的支持服务,绝大多数情况就是自己求助搜索来解决,费时费力,还不一定能解决好。从体验上,很多开源软件之间又没有什么关系,导致界面入口很多,给用户带来繁琐,经常没有时间看或者干脆就不看了。

对很多中小企业来说,本身的设备和系统不是太多,设备一般是几台到几十台,软件系统从几套到几十套不等,从运维的角度,中小企业在业务运维安全管理中的需求上和大公司没有太大的区别,但花费同样的资源和金钱去投入,也不现实,那怎么办呢,本产品就针对此类用户由此而生。通过此产品,满足企业对信息化监控合规业务的需求,以及通过监控所有可能的日志来满足业务分析等。

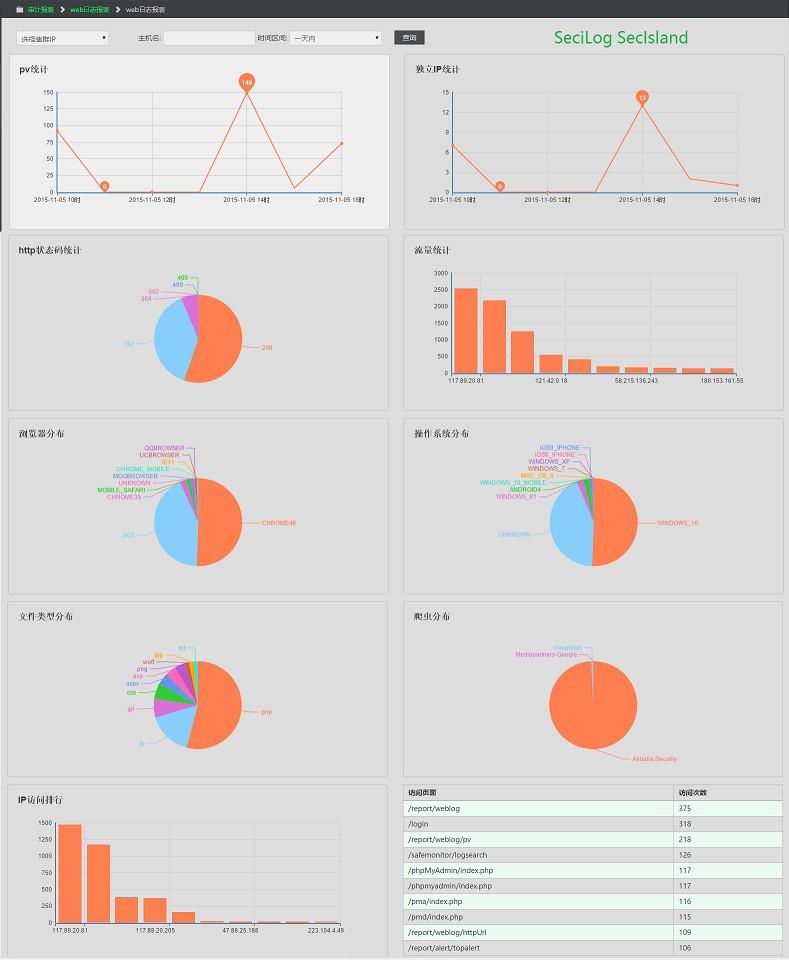

门户图:

web报表

下面来分析下几种告警:

非上班时间登录

本次告警规则为非上班时间登录系统,主要的目的是防止有人在非上班时间登录系统,这种情况是比较危险的。

验证过程:

首先配置非上班时间,这个系统已经内置,在安全配置的安全配置中。默认0点到8点,晚上20点到24点为非上班时间。

然后再用ssh连接工具,比如SecureCRT登录系统。这个时候就会有一条日志记录。

从日志上可以看出,登录时间为21:32:28秒,是属于非上班时间。登录后等个两三分中到WEB关系系统中查看日志和告警。

可以看出系统记录了日志,并产生了告警。

非上班地点登录

本次告警规则为非上班地点登录系统,主要的目的是防止有人在非上班地点登录系统,这种情况是比较危险的。

验证过程:

首先配置上班地点。这些数据要根据工作环境设置。从中可以看出这里里面没有192.168.21.1。需要注意的是配置完成后需要重新启动采集器来加载配置参数。

验证的过程和非上班时间一致。这个时候会产生一条非上班地点告警。需要注意的是对同一条事件如果满足多个告警规则,会生成多条告警,但日志只有一条。

从告警日志的详情来看和刚才的非上班时间登录是同一条日志。

当把192.168.21.1添加到上班地点中的时候,在做一次登录操作。这时候发现并没有产生告警,则表示此规则生效。

密码猜测攻击

密码猜测攻击是一种非常常见的攻击手段,其特征是一段时间内容有连续的错误登录日志,则可以确定为密码猜测攻击。

验证过程:

在一段时间内连续输错密码即可。从日志上看,在短时间内输错了3次密码。

产生的告警如下:

对应的事件:

这里面有个疑问就是多条日志在这里面只有一条日志,但对应的告警数量是3,这是因为在系统中对原始事件做了归并处理,当系统发现原始事件是一类的时候,就把这些事件合并成一条事件,对应的事件数量为实际发生的数量。

账号猜测攻击

账号猜测攻击是一种非常常见的攻击手段,一般被攻击者首先要确定主机的账号后才能对其发起进一步的攻击。所以一般攻击者首先会猜测root的账号,所以修改root账号名称或者禁止root账号远程登陆是非常有效的安全手段。其特征是一段时间内容有连续的账号不存在登录日志,则可以确定为账号猜测攻击。告警规则如下:

验证过程,用系统中不存在的账号登录系统。

产生的告警如下:

所对应的日志详情如下:

密码猜测攻击成功

密码猜测攻击成功是一种非常严重的攻击,表示攻击者已经攻击成功,进入了系统,这种情况是非常危险的,尤其要重点关注此告警。这种告警的主要特点是,刚开始的时候,用户有密码猜测的行为,紧接着用户会有一条登录成功的行为,这两种行为结合起来后就可以得出密码猜测攻击成功。

验证过程,首先用错误的密码连续登录系统几次,之后再用正确的密码登录。

产生的告警,可以看到产生了两条告警,一条是密码猜测攻击,一条是密码猜测攻击成功。

我们在看一下系统里面记录的日志,明显能看到,先有5此失败登录,紧接着有一条成功的日志。

从上面可以看出,基本上可以满足中小公司对登录日志分析的要求。

下载地址:

linux版本:http://pan.baidu.com/s/1i3sz19V

window版本:http://pan.baidu.com/s/1mg00RQo

详细的介绍请看:

https://git.oschina.net/secisland/seci-log

最新的下载链接后面统一到了http://pan.baidu.com/s/1qWt7Hxi,此目录永久有效。

————————————————

版权声明:本文为CSDN博主「天府云创」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/enweitech/article/details/51537321

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/1810.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~