wzt地址(这个可以浏览器直接下载):

https://tb.rg-adguard.net/public.php

系统库地址:https://www.xitongku.com/

I tell you地址:https://next.itellyou.cn/

msdn地址:https://msdn.itellyou.cn/

List of files by Microsoft® https://files.rg-adguard.net/file/

HQY 一个和谐有爱的空间

HQY 一个和谐有爱的空间 wzt地址(这个可以浏览器直接下载):

https://tb.rg-adguard.net/public.php

系统库地址:https://www.xitongku.com/

I tell you地址:https://next.itellyou.cn/

msdn地址:https://msdn.itellyou.cn/

List of files by Microsoft® https://files.rg-adguard.net/file/

Microsoft SQL Server 2022 (16.0.1000.6) (x64) WiN

https://apps.microsoft.com/store/detail/%E7%A7%8D%E5%AD%90%E7%8C%AB-torrentkitty/9NBLGGH435C1?hl=zh-cn&gl=cn

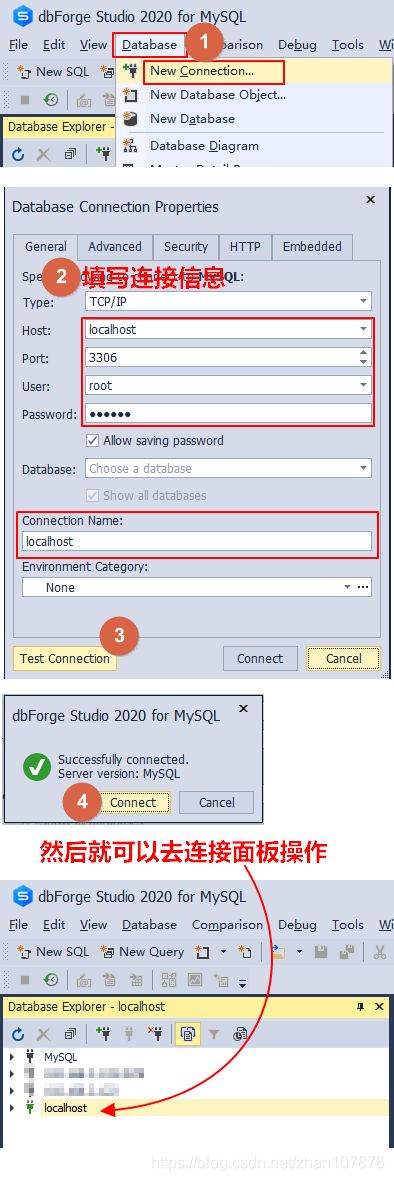

dbForge是个很优秀的数据库可视化工具

目前是我用过唯一可以断点调试sql语句的软件

以下对dbForge的一些基本操作和进阶操作做个说明与记录

一、入门操作

1、连接数据库

XNXX8-XH89X-KQD6C-4G66Q-8MB3M

Windows Server 2021 RTM ServerStandard Retail

0xC004C008

WTG73-NY3BD-YCFFY-D4864-7H89Y

Windows Server 2021 RTM ServerStandard Retail

0xC004C008

PP246-C3NRY-Q6X88-KVG6W-29T9X

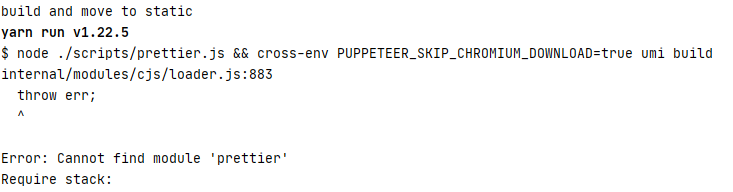

场景:

进行打包ant design前端文件包到后台static文件夹中,使用gitBash执行启动打包文件语句,收到报错

Error: Cannot find module ‘error/typed’

首先区别于另外一种错误:

如图:这种看起来就是一个正常的依赖包

ck的意思就是一个网页长久保留登入状态的秘诀,它一般可以保留十几天,因此获取ck应该选择一个最简单的方法。

咸鱼上一直有人再卖青龙坑位,有人问安不安全?

相对安全也不安全,就看咸鱼的卖家技术如何。。他主要是为了获取你的ck,通过你的京东账户给他的京东账户进行助力,助力的意思类似于点赞,这样卖家他能够每天得到更多的京豆,由于服务器限制,咸鱼卖家一般不会帮你点赞,但会带你做点任务让你赚点京东,每天赚的京东从30到2000不等~

获取京东cookie简单暴力获取京东CK

注意:用浏览器请使用隐身窗口,如果多个账号,一定不要点退出登录。直接关闭网页,清除浏览器cookie数据(隐身窗口无需这一步),重新进入网页登录下一个账号。退出会导致刚刚获取的ck失效。

以下浏览器都行

Chrome浏览器

新版Edge浏览器

国产360,QQ浏览器切换到极速模式(不推荐使用)

提取快手,饿了么那些ck也同样很简单

写在前面,近期发生了太多次脚本偷Cookie偷红包偷京豆之类的事情,作者们也基本只写加密脚本了,在这样的氛围之下,大家需要越来越谨慎的挂机。以下写的内容仅供参考,所涉及的软件或脚本都不是我所能控制的,安全性需要自行斟酌。

您的IP地址是: