文章正文:

为什么你的抓包工具突然失效?

“明明开了Burpsuite,App却一片空白?”

“Fiddler显示无流量?原来App偷偷关闭了系统代理!”

如今,越来越多的App为防中间人攻击,会强制禁用代理设置。你以为抓包无望?错! 今天教你用一套「Postern+Charles+Burpsuite」的黄金组合,绕过代理限制,直击数据核心! 全程无需Root,小白也能速成!

一、原理揭秘:为什么这套组合能通杀?

App禁用系统代理?那就用VPN流量劫持!

Postern

:伪装成VPN,强制将所有流量导入代理通道(App无法拒绝VPN)。 Charles

:接收Postern的流量,并二次转发到Burpsuite做深度分析。 Burpsuite

:终极武器,负责拦截、篡改、重放数据包,渗透测试必备!

核心逻辑:App → 强制走Postern(VPN) → Charles(SOCKS代理) → Burpsuite(HTTP代理)

效果:App以为自己在用VPN,实际流量早已被你“扒光”!

二、超详细配置教程(附避坑指南)

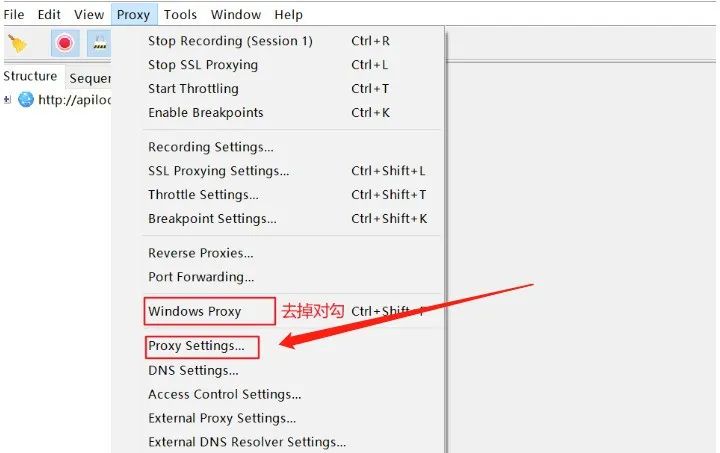

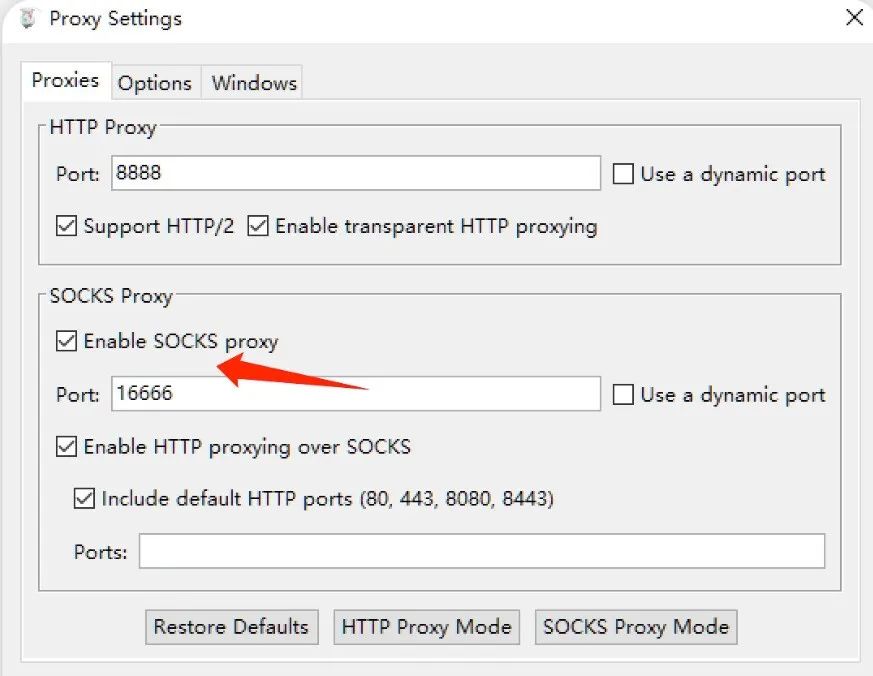

第一步:Charles 设置 SOCKS 代理

打开Charles → Proxy → Proxy Settings

勾选 Enable SOCKS proxy,端口设为 16666(避开常用端口如1080)。

⚠️ 关键动作

:关闭系统防火墙,或放行Charles的端口权限,否则流量会被拦截!

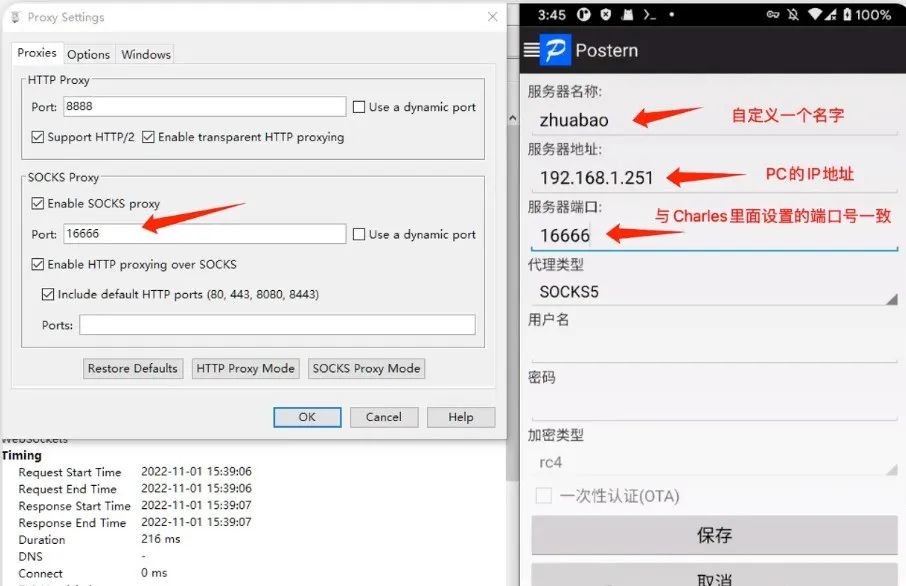

第二步:Postern 配置 VPN 代理

安装Postern(需科学上网,自行解决)。

进入 Proxy Rules → 添加新规则:

规则名

:Charles_SOCKS 匹配所有流量

(Action选ALL) 代理类型

:SOCKS5 服务器

: 127.0.0.1,端口16666(与Charles一致)

保存规则

返回主界面开启VPN!

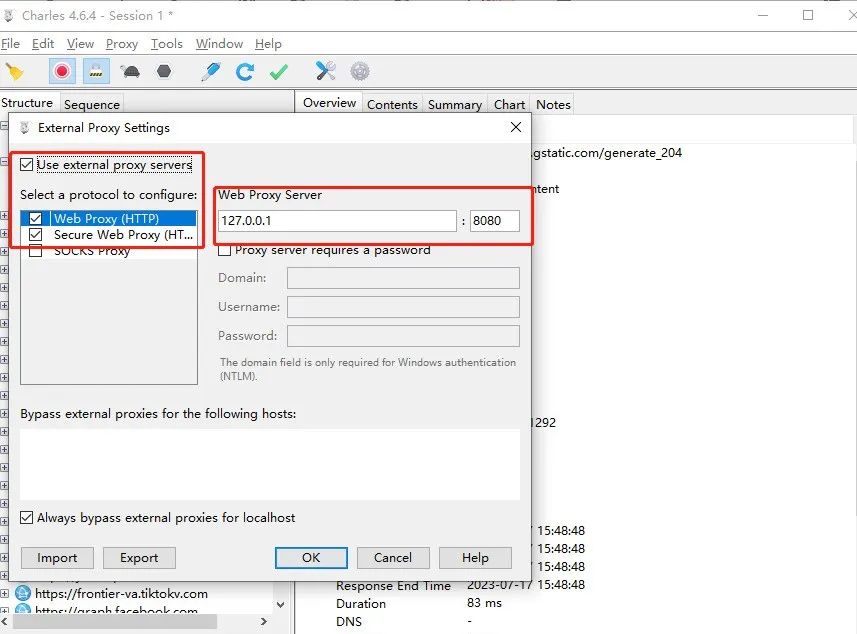

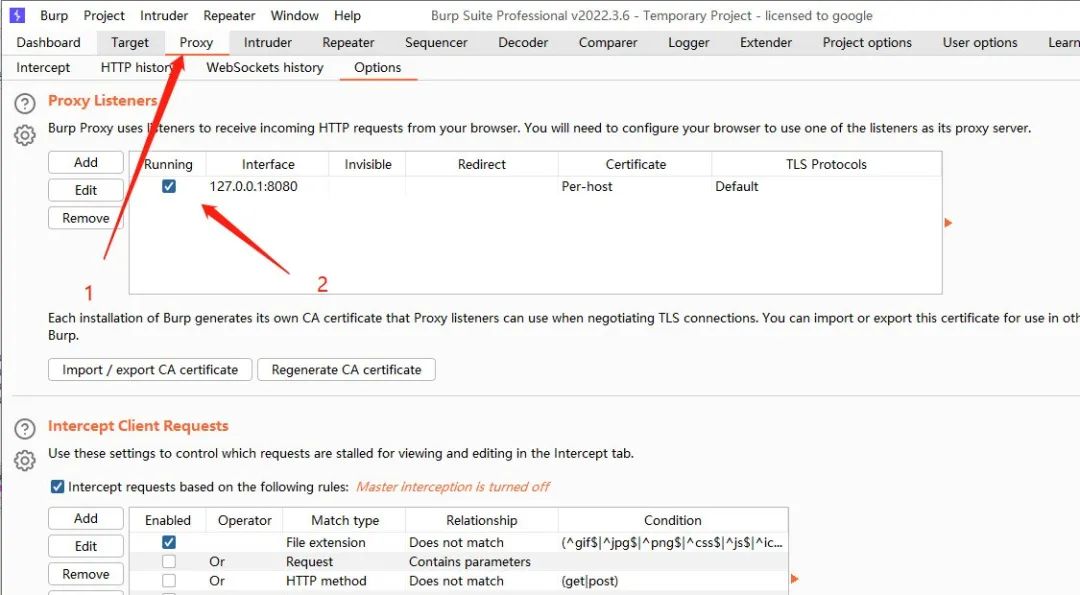

第三步:Charles + Burpsuite 联动

在Charles中设置 External Proxy:

Tools → External Proxy Settings

勾选 Use external proxy servers

设置Burpsuite监听地址(默认 127.0.0.1:8080)

启动Burpsuite,确保代理端口与Charles一致。

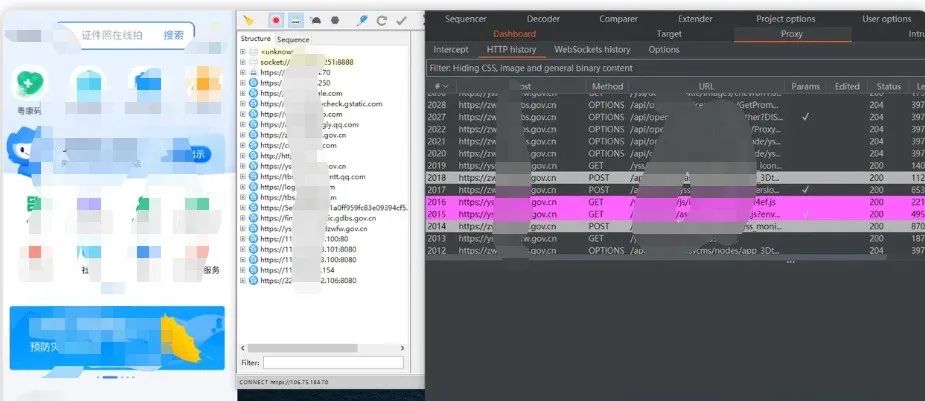

✅ 验证成功:

打开任意App,Charles会显示加密的HTTPS流量(需安装Charles证书),Burpsuite则捕获明文HTTP请求。双重监控,无一漏网!

三、避坑大全:90%新手会踩的雷

证书问题

:

手机必须安装Charles的SSL证书!否则HTTPS流量全是乱码。

iOS需手动信任证书,Android 7以上需将证书装到系统级(需Root)。

端口冲突

:

确保Charles的SOCKS端口(16666)、Burpsuite的HTTP端口(8080)未被占用。

VPN干扰

:

关闭手机其他VPN工具(如Clash、Shadowrocket),否则Postern无法生效!

四、Charles vs Fiddler:谁才是抓包王者?

| 特性 | Charles | Fiddler |

|---|---|---|

| 绕过代理限制 | ||

| 流量二次转发 | ||

| 跨平台支持 | ||

| 上手难度 |

结论:

Charles+Postern

适合高阶逆向、渗透测试场景。 Fiddler更适合基础抓包、快速调试。

五、实战案例:抓包能干什么?

破解API接口

:逆向App核心功能,批量爬取数据。 篡改请求参数

:0元购、无限抽奖…(仅供学习,后果自负!) 分析加密算法

:破解签名逻辑,自制自动化脚本。

结语:你的数据,早已无处可藏!

无论App如何挣扎,这套「VPN+代理链」的组合都能撕开防

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/10004.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~