wg目的是用于远程办公,请勿用于其他非法行为

本脚本适用环境

系统支持:CentOS 7+,Debian 8+,Raspbian 10,Ubuntu 16+,Fedora 29+

内存要求:≥256M

日期 :2020 年 4 月 2 日

关于本脚本

1. 支持两种安装方式:从代码编译安装,从 repository 直接安装;

2. 脚本会创建默认的 wg0 设备,以及 wg0 的客户端配置,并生成客户端配置对应的二维码 png 图片;

3. 脚本会修改本机防火墙设置,如果未启用防火墙,则会出现警告提示,需要手动去设置;

4. 脚本会从 1024 到 20480 随机生成监听端口;

5. 脚本支持新增,删除,列出客户端功能;

6. 脚本支持查看已安装的 WireGuard 的版本号;

7. 脚本支持从代码编译安装的方式升级 WireGuard 到当前最新版本;

客户端下载

Windows, macOS, Android, iOS 客户端

https://www.wireguard.com/install/

脚本使用方法

使用 root 用户登录系统,运行以下命令下载脚本,赋予执行权限:

写在前面

WireGuard 的安装和使用条件是比较苛刻的。因此我不建议在生产系统里安装和使用 WireGuard,除非你知道自己在做什么。

它依赖于内核,也就是 kernel,在不同的系统中,内核,内核源码包,内核头文件必须存在且这三者版本要一致。

RedHat,CentOS,Fedora,Oracle Linux,Amazon Linux 等 rpm 系的名字是 kernel,kernel-devel,kernel-headers。

Debian,Ubuntu 等 deb 系的名字是 kernel,linux-headers。

如果这三者任一条件不满足的话,则不管是从代码编译安装还是从 repository 直接安装,也只是安装了 wireguard-tools 而已。

而 WireGuard 真正工作的部分,是 wireguard-dkms,也就是动态内核模块支持(DKMS),是它将 WireGuard 编译到系统内核中。

因此,在某些 VPS 商家,是需要你先自主更换系统内核,并事先将这三者安装好,才有可能不会出现编译或安装失败。

我在测试的时候,就经历过各种内核的问题导致的安装失败。如果你也遇到了同样的问题,建议先更换内核。

就我个人的体验而言,在 CentOS 7 下更换为 elrepo 的内核是最容易的。这里有个脚本,可以更换到最新版内核,且自动开启 BBR 网络传输算法。

一键安装最新内核并开启 BBR 脚本

此脚本运行后,最后会提示你重启系统,此时可以输入 n,暂不重启。手动安装 kernel-headers,运行如下命令:

然后再重启之。运行如下命令:

重启后进入系统,运行下面的从代码编译安装 WireGuard,基本上就不会出现安装失败的问题了。

注意:自主更换内核后,我建议使用从代码编译安装 WireGuard。

更新日志

2020 年 4 月 2 日:

Linux 内核 5.6 正式发布了,内置了 wireguard module。

本次更新添加了检测系统内核版本,如果大于等于 5.6 则不安装 wireguard module,仅安装 wireguard tools,然后再生成默认配置。

当系统内核小于 5.6 时,则依然安装 wireguard module 和 tools,并生成默认配置。

2020 年 1 月 6 日:

一个好消息是 WireGuard 即将要合并到内核 5.6 里面了。

于是作者在近期把 repo 改名了,从而导致脚本无法获取到正确的版本号。

并且还把原来的 repo 一分为二了,分别改为 wireguard-linux-compat 和 wireguard-tools。前者是内核模块,后者是命令行工具。

此次更新就是修复了以上问题。

2019 年 11 月 16 日:

1、修正客户端配置文件创建时的各参数顺序,与 Windows 客户端的显示顺序一致。

2、新增 Windows 客户端配置示例说明。

2019 年 10 月 27 日:

1、新增卸载函数,使用方法请参考下面的卸载方法。

2、支持在 CentOS8 下从 repository 安装,或者从代码编译安装。

从代码编译安装 WireGuard

从 repository 直接安装 WireGuard

安装完成后,脚本提示如下

卸载方法

其他使用选项

查看已安装 WireGuard 版本号

编译升级 WireGuard 到当前最新版本

新增 WireGuard 客户端配置

删除 WireGuard 客户端配置

注意:默认客户端 wg0 不允许删除

列出 WireGuard 客户端配置

高级用法

如果你在安装时,需要自定义自己想要的端口,那么可以 export 变量 VPN_SERVER_WG_PORT 的值,这样脚本就会读取这个变量值来定义监听端口,而不会自己随机生成。

比如你想自定义端口为 1234,那么具体做法就是,在执行从代码编译安装 WireGuard 或者从 repository 直接安装 WireGuard 之前,运行如下命令:

下面是一份脚本里用到的变量列表名(共计 11 个),以及它们具体代表什么含义的说明。

VPN_SERVER_PUB_IPV4,定义服务器公网 IPv4,如果你的服务器端存在多个可用公网 IPv4,指定此变量的值。

VPN_SERVER_PUB_IPV6,定义服务器公网 IPv6,如果你的服务器端存在多个可用公网 IPv6,指定此变量的值。

VPN_SERVER_PUB_NIC,定义服务器默认网卡名称,如果你的服务器有多个可用网卡,指定此变量的值。

VPN_SERVER_WG_NIC,定义 WireGuard 网卡名,默认为 wg0,这里一般不推荐指定此变量的值。

VPN_SERVER_WG_IPV4,定义 WireGuard 服务端的内网 IPv4,默认为 10.88.88.1,这里一般不推荐指定此变量的值。

VPN_SERVER_WG_IPV6,定义 WireGuard 服务端的内网 IPv6,默认为 fd88:88:88::1,这里一般不推荐指定此变量的值。

VPN_SERVER_WG_PORT,定义器 WireGuard 服务端的监听端口,默认为从 1024 到 20480 随机生成,如果你想自定义端口,指定此变量的值。

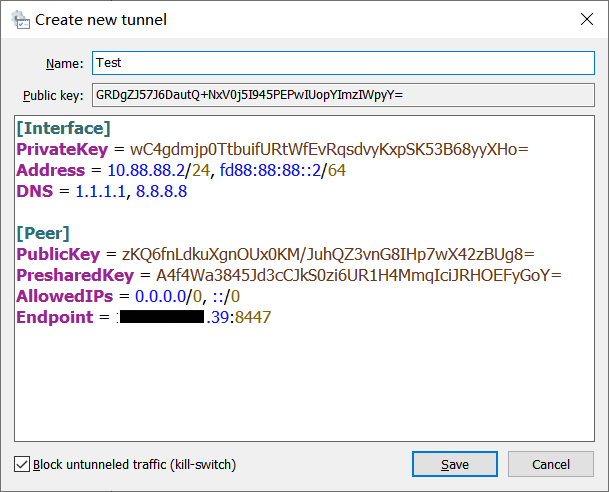

VPN_CLIENT_WG_IPV4,定义 WireGuard 默认客户端的内网 IPv4,默认为 10.88.88.2,这里一般不推荐指定此变量的值。

VPN_CLIENT_WG_IPV6,定义 WireGuard 默认客户端的内网 IPv6,默认为 fd88:88:88::2,这里一般不推荐指定此变量的值。

VPN_CLIENT_DNS_1,定义 WireGuard 默认客户端的 DNS,默认为 1.1.1.1,如果你想自定义为别的 DNS,指定此变量的值。

VPN_CLIENT_DNS_2,定义 WireGuard 默认客户端的 DNS,默认为 8.8.8.8,如果你想自定义为别的 DNS,指定此变量的值。

Windows 客户端配置

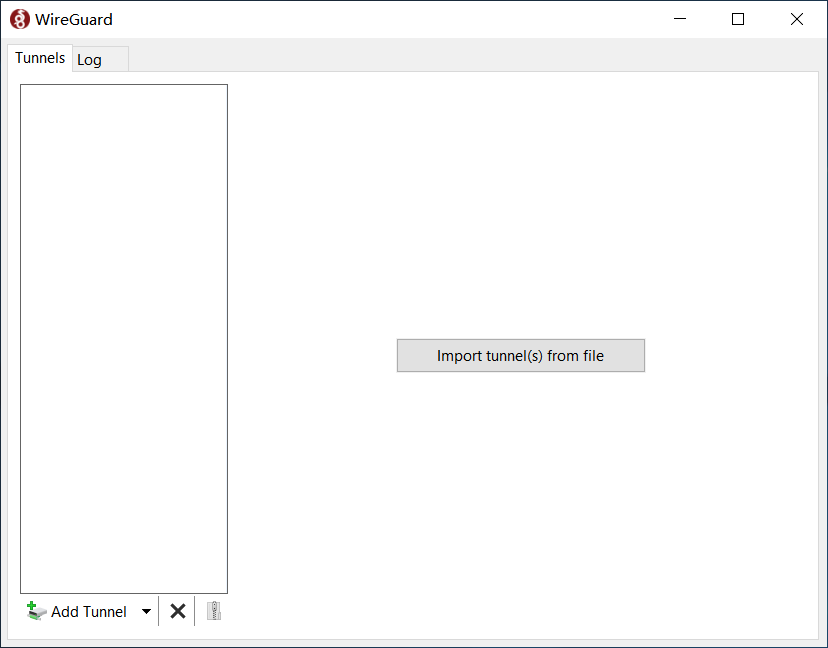

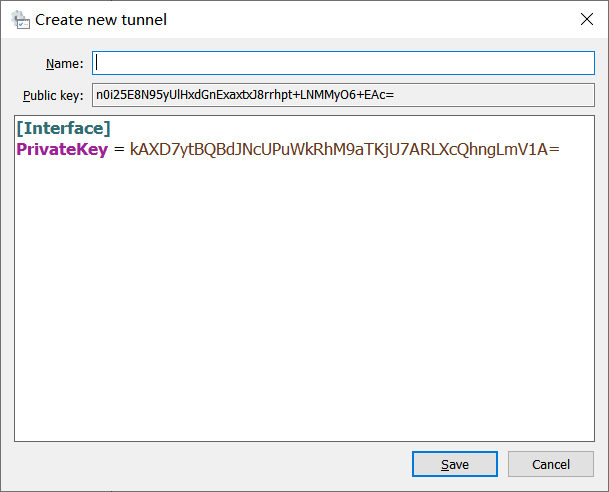

下载,安装,打开客户端软件,点击 Add Tunnel -> Add empty tunnel…

此时出现一个可以编辑的界面,将脚本生成的客户端配置 /etc/wireguard/wg0_client 里的内容复制出来,粘贴,保存。

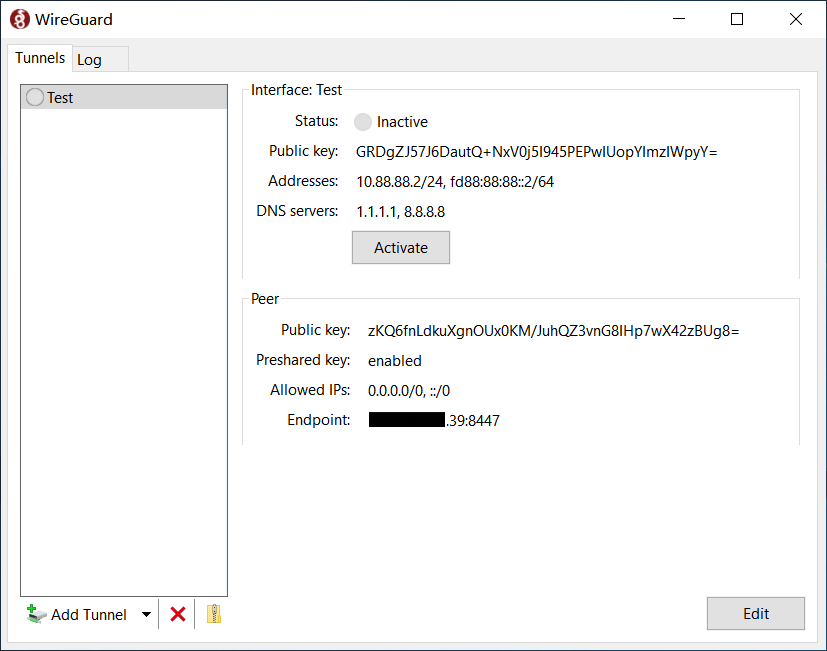

点击 Activate,就可以 VPN 连接了。

参考链接

https://www.wireguard.com

https://github.com/WireGuard/WireGuard

https://git.zx2c4.com/WireGuard

https://golb.hplar.ch/2019/07/wireguard-windows.html

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/8492.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~