申请的主机(DigitalOcean)部署的shadowsocks-libev服务端使用ahead加密协议都是秒开之后就被阻拦了(SSH连接是正常的)。虽然这家vps服务商支持销毁主机再创建的模式新建一个IP,但是这也侧面说明了ss的协议不那么稳定。

搜索了下,有个17年就创建的项目,20年各大软件都逐步开始支持的Trojan协议,尝试部署测试下。

An unidentifiable mechanism that helps you bypass GFW.

★ 19k

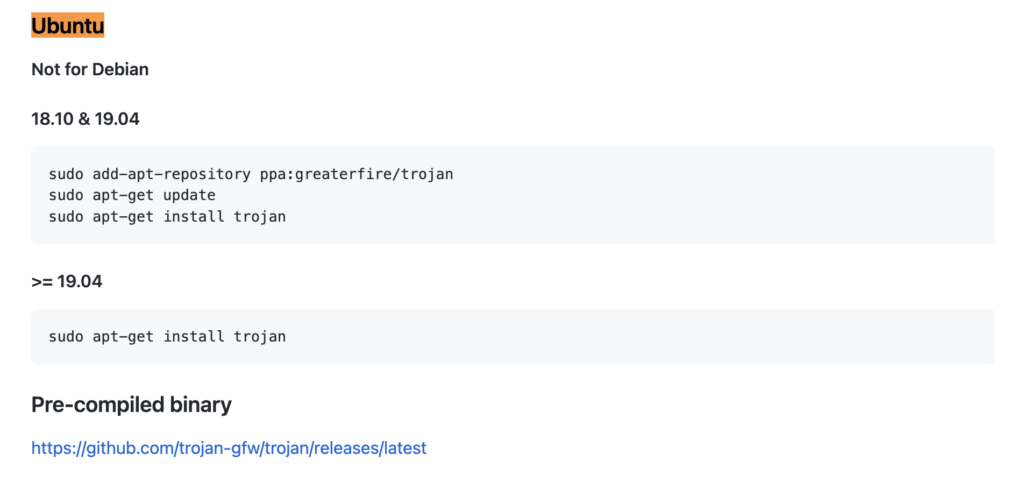

我部署的服务端是Ubuntu 18,按照官方文档需要先添加一个ppa仓库然后安装。

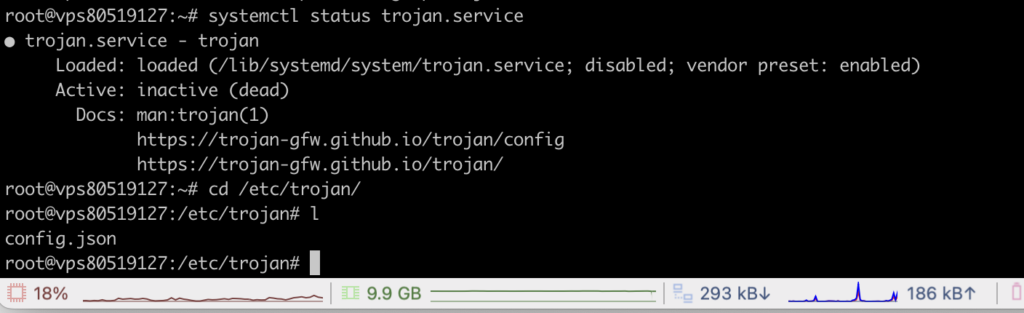

通过systemctl查看服务状态,安装后默认是没启动状态,配置文件在/etc/trojan/的目录。

根据官方配置文档对config.json进行配置(这里虽然写的是config,进去后可以看到的run_type是server模式下)

官方配置文档

https://trojan-gfw.github.io/trojan/config

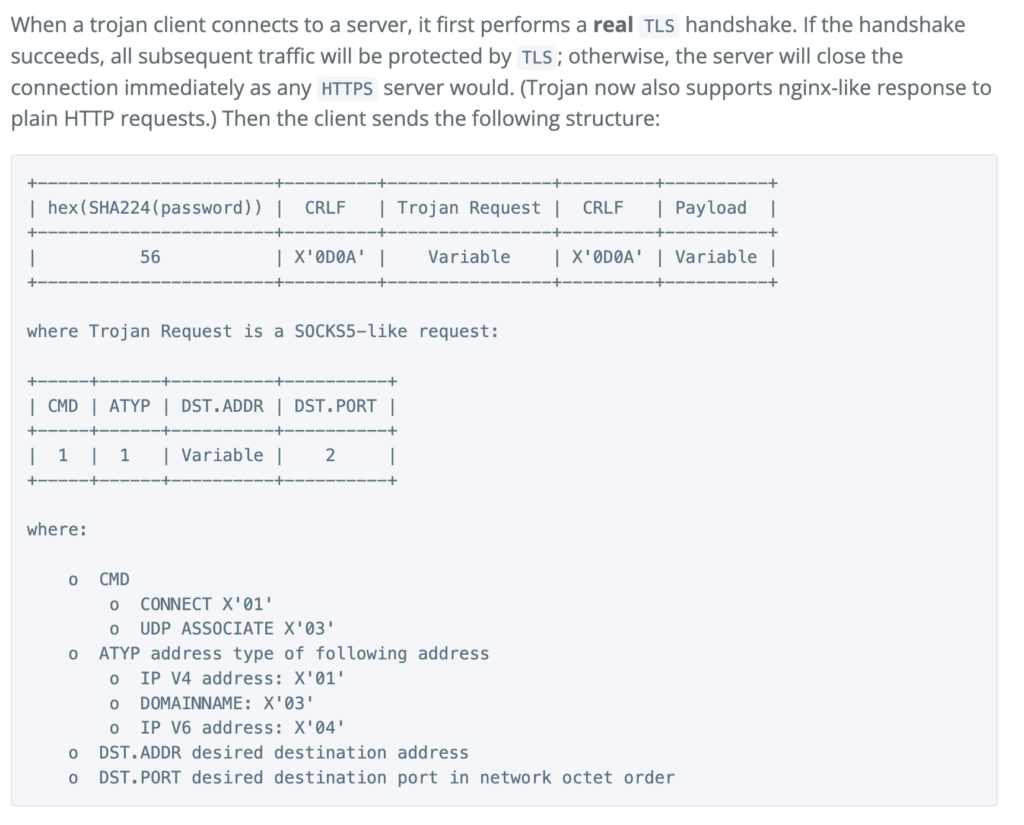

根据官方的介绍,Trojan协议模仿HTTPS协议,那作为最佳配置实践,一定需要一个可信CA签发的SSL证书。

通过申请一个子域名和配套的可信SSL证书,在config.json的server->ssl字段下完成配置,同时设定好remote_addr和remote_port(必选,推荐给到正常网页或http服务器的起始页,若配置失败则服务不会启动),即可启动协议尝试连接。

部署总结:

建议使用可信CA签发的SSL证书,从目前协议上看,HTTPS证书是唯一数据流保护层,使用非可信SSL证书且不做证书校验存在中间人攻击风险

原生自带的认证模块可用于多用户和流量限制,但我这里是自用,没有使用到

使用HTTPS绕过检测的方式虽然有优点,但是万一被发现,域名和证书申请资料比一个海外的VPS更容易追踪到实际部署人,这点的风险还是有的

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/8629.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~