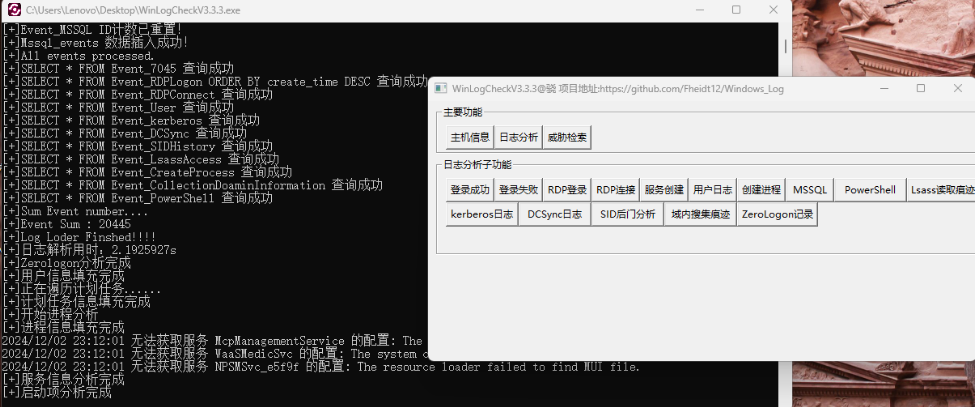

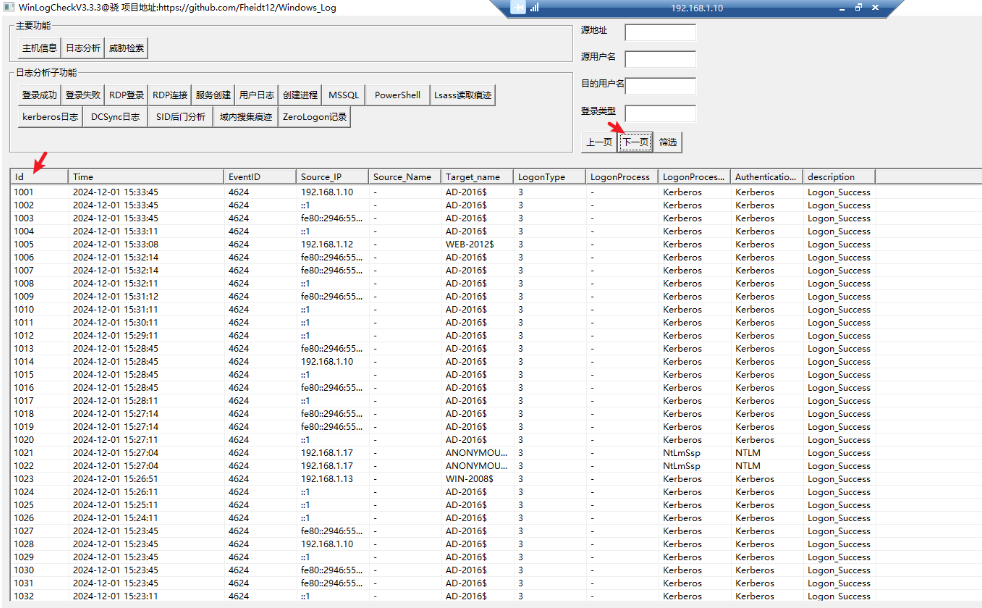

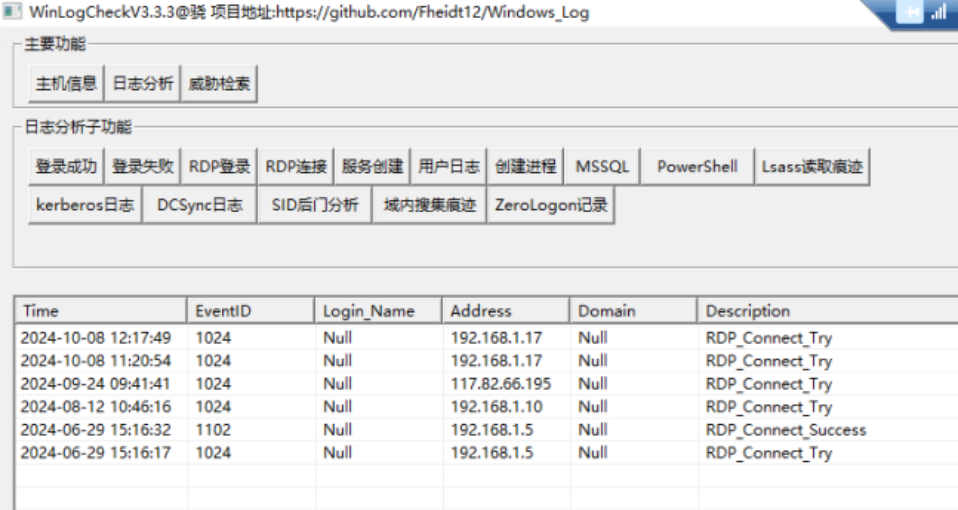

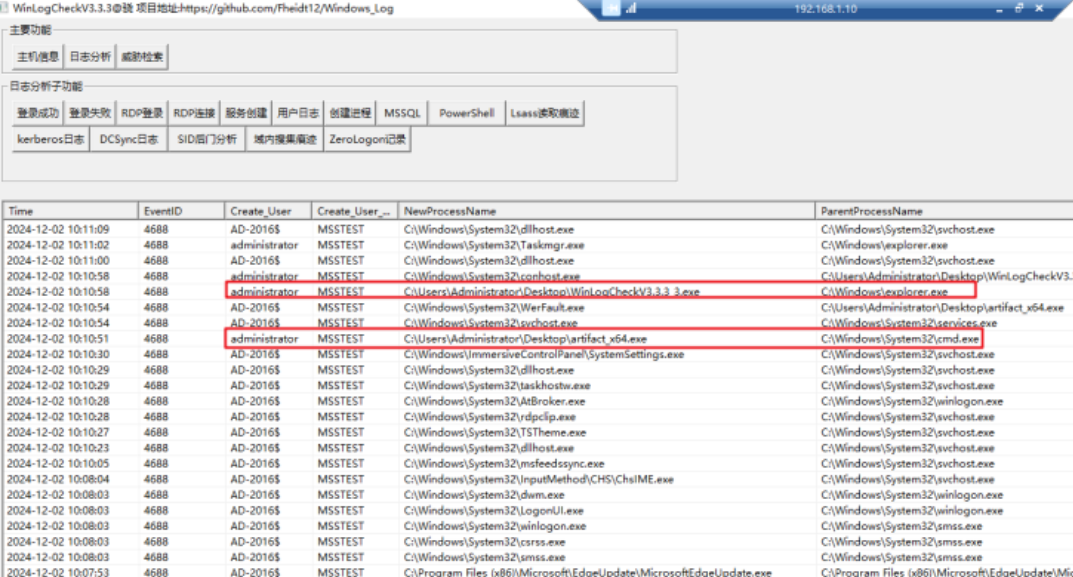

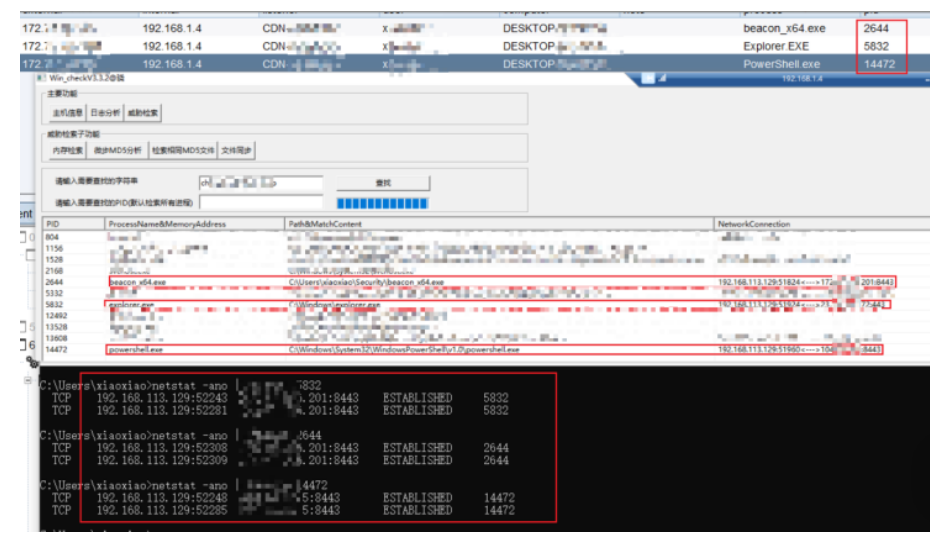

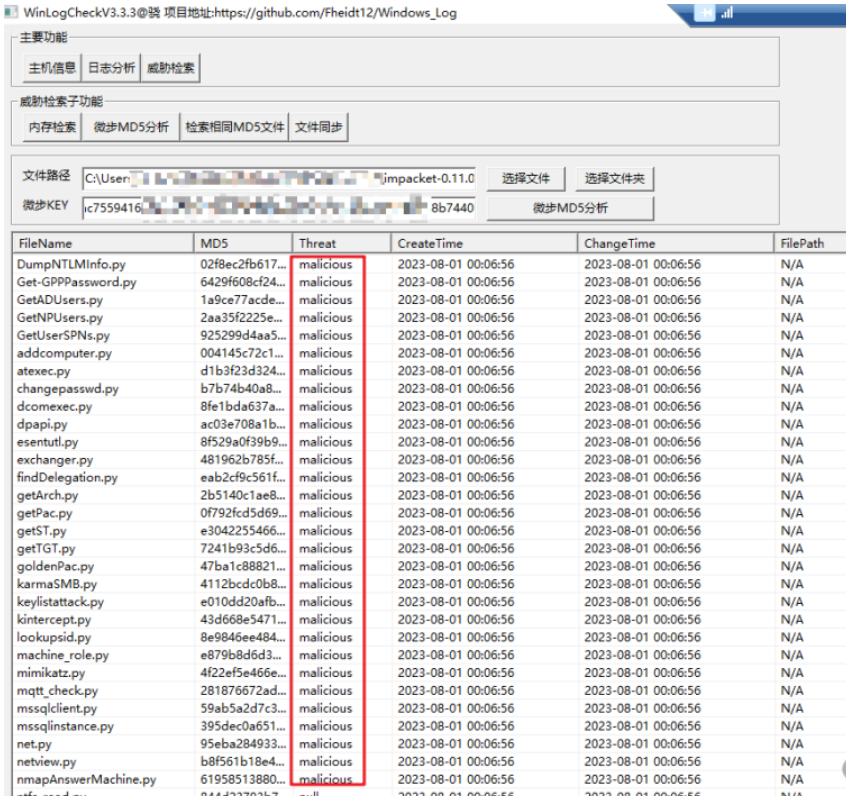

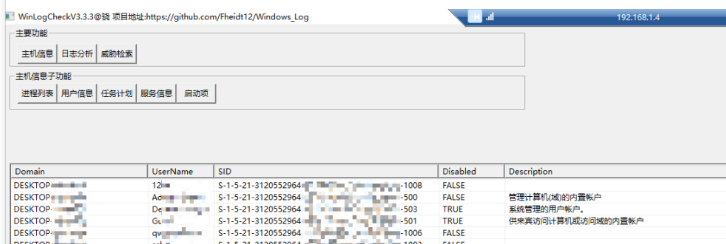

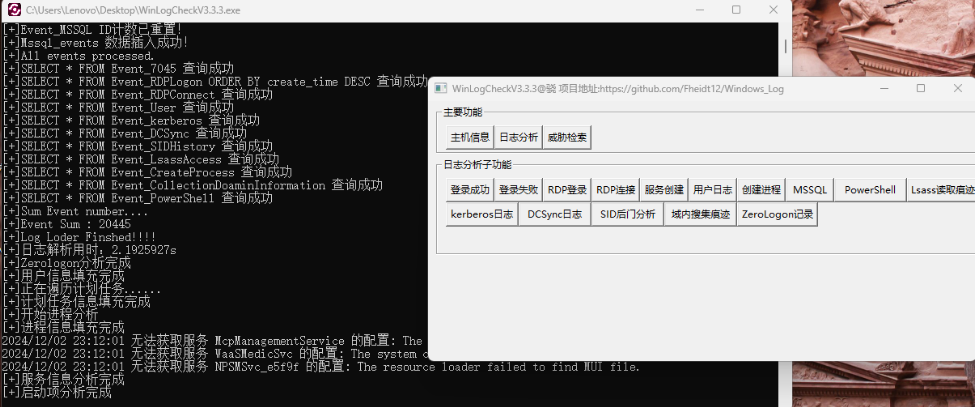

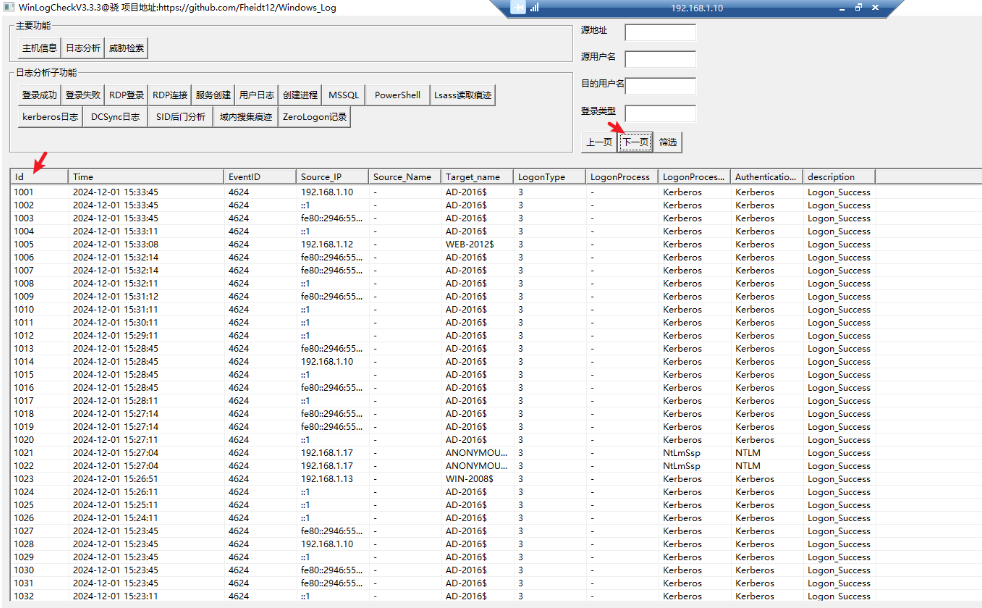

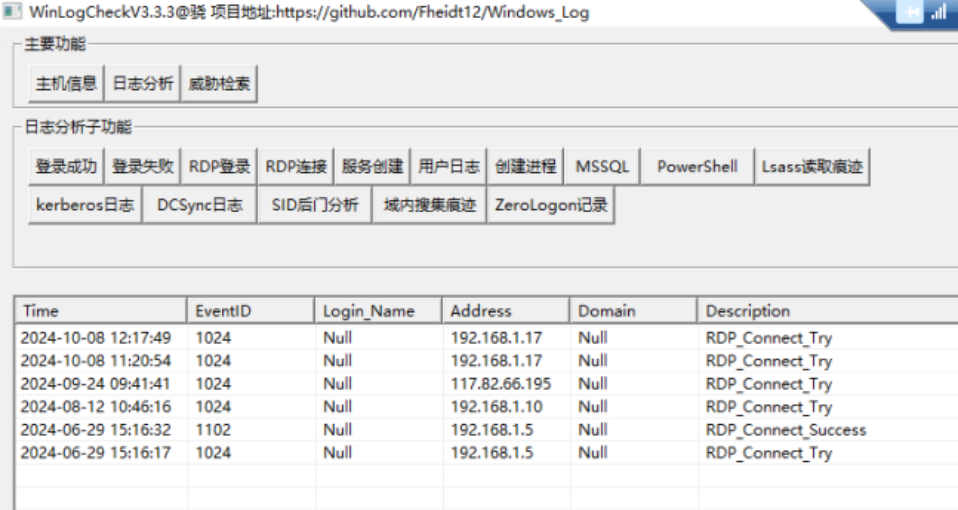

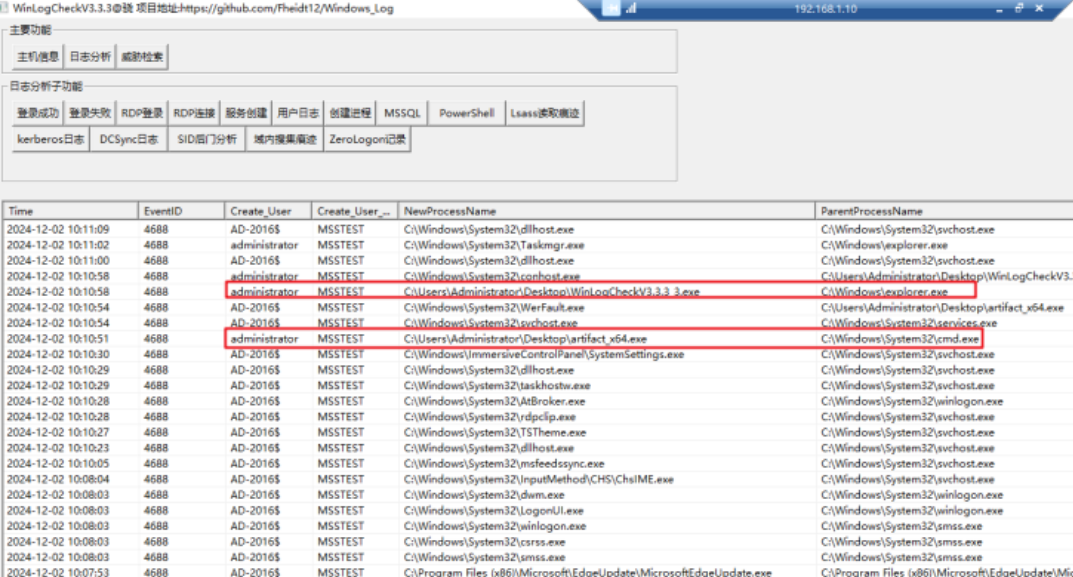

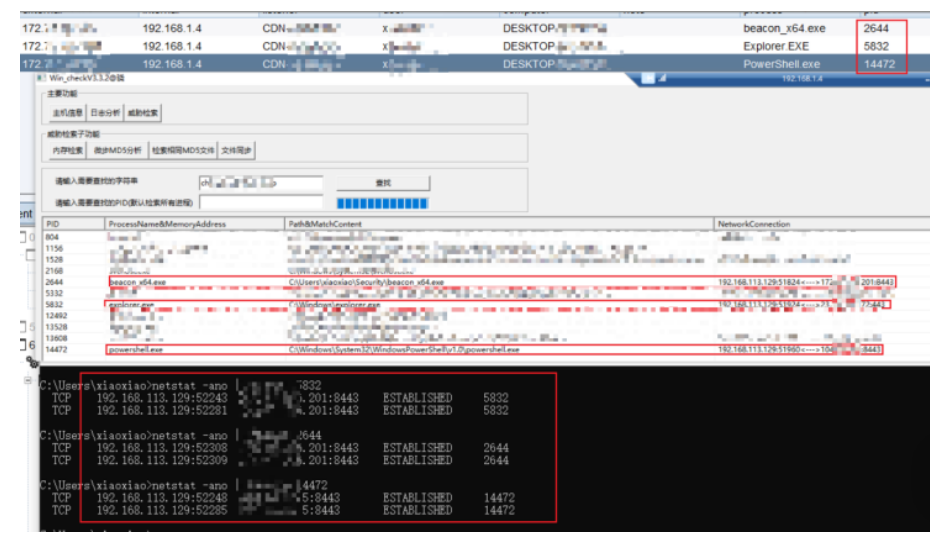

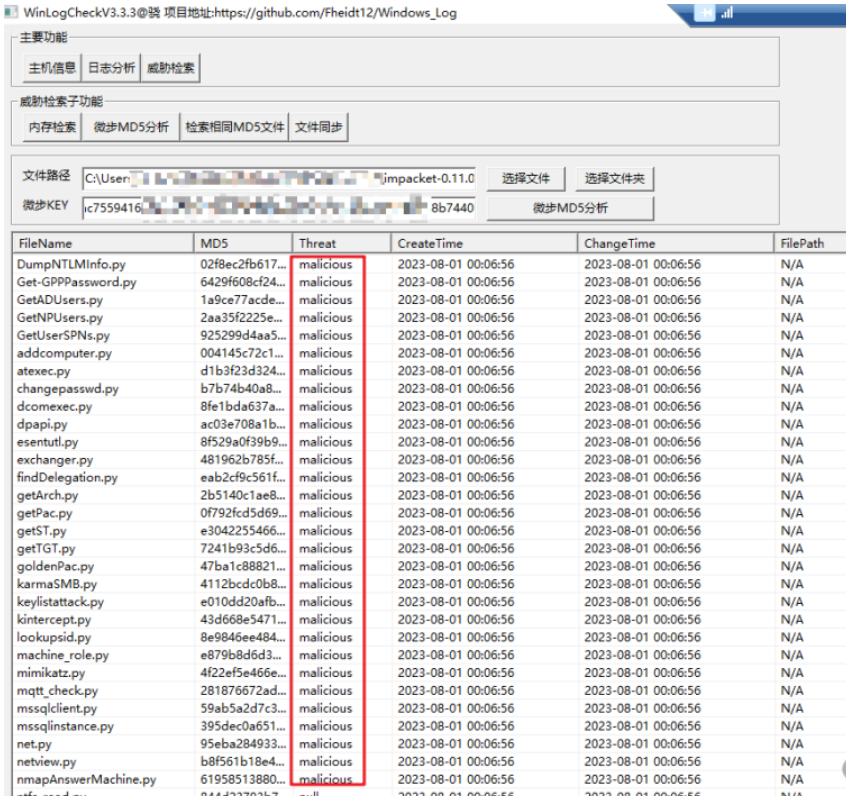

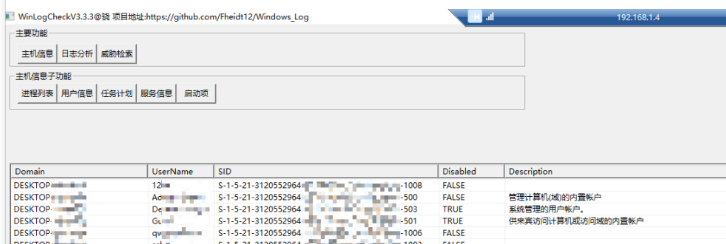

工具支持从Windows 7到Windows 11的个人版本,以及从Server 2008到Server 2016的服务器版本。核心功能包括 工具还集成了多项威胁检测功能: https://github.com/Fheidt12/Windows_Log 请注意:本工具仅供安全研究使用

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/8793.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

HQY 一个和谐有爱的空间

HQY 一个和谐有爱的空间 工具支持从Windows 7到Windows 11的个人版本,以及从Server 2008到Server 2016的服务器版本。核心功能包括 工具还集成了多项威胁检测功能: https://github.com/Fheidt12/Windows_Log 请注意:本工具仅供安全研究使用

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/8793.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。

您的IP地址是: