CentOS如何配置IPsec VPN(对比华三设备配置,讲解Linux主机如何配置strongSwan),当时是通过strongSwan实现的,strongSwan是一个开源的IPsec VPN解决方案。安装完成后,通过调整配置文件/etc/ipsec.conf和/etc/ipsec.secrets就可以完成IPsec VPN的配置。这两个文件的配置指导已经过了,有需要的小伙伴可以参考(strongSwan之ipsec.conf配置手册)和(strongSwan之ipsec.secrets配置手册)。

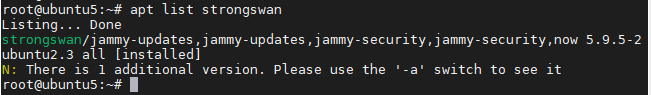

首先,我们先在Ubuntu系统中安装StrongSwan软件,以支持IPsec协议栈和配置工具。

apt install -y strongswan

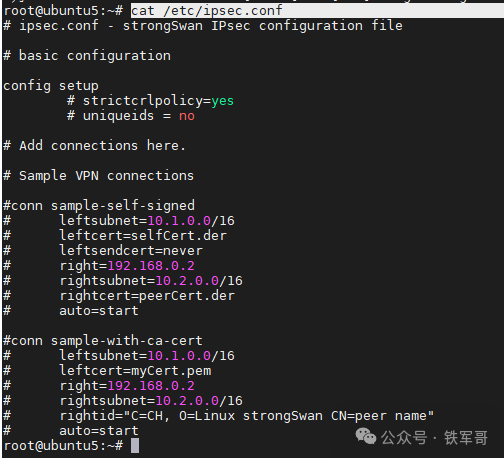

Ubuntu的配置与之前的CentOS配置存在一些小差异,主要是软件的安装路径和配置文件的存放路径不同,配置的应用方式不同,软件的配置方式基本保持一致。

在配置文件ipsec.conf中,给出了两个简单的配置实例,不过都是基于证书认证的。

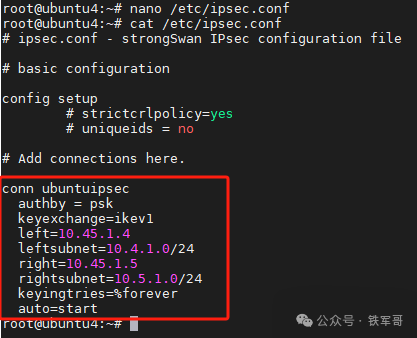

还是参考配置指导和我上次的配置案例,直接添加一个使用PSK预共享密钥的IPsec连接配置。

conn ubuntuipsec authby= psk keyexchange=ikev1 left=10.45.1.4 leftsubnet=10.4.1.0/24 right=10.45.1.5 rightsubnet=10.5.1.0/24 keyingtries=%forever auto=start

简单理解一下这个连接配置:

authby用于配置两个安全网关应如何相互验证,psk即表示使用预共享密钥方式;

keyexchange用于配置使用哪个密钥交换协议来启动连接,默认值为IKEv2,配置为ikev1我们想使用IKEv2;

left表示为本端,right表示为对端;

leftsubnet和rightsubnet就是对应的私网网段,如果有多个,用逗号隔开就行了,如果要指定端口号,就写到方括号里面,在(strongSwan之ipsec.conf配置手册)中已经介绍过了;

keyingtries表示在放弃协商之前应该进行多少次尝试,默认值为3,配置为%forever表示“永不放弃”,此选项仅本地生效;

auto表示IPsec在启动时应自动执行什么操作,配置为start表示加载一个连接并立即启动它;也可以配置为route,表示加载连接并安装到内核,如果检测到本端子网和对端子网之间的流量,则建立连接;或者使用add,表示加载连接但不启动它。

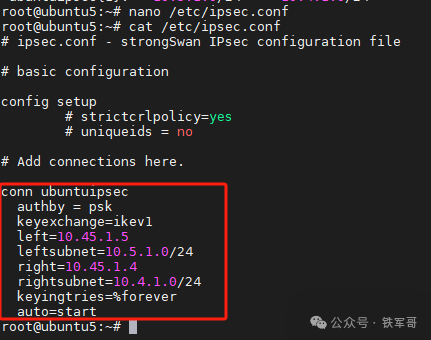

对应的,对端的IPsec连接配置如下:

conn ubuntuipsec authby= psk keyexchange=ikev1 left=10.45.1.5 leftsubnet=10.5.1.0/24 right=10.45.1.4 rightsubnet=10.4.1.0/24 keyingtries=%forever auto=start

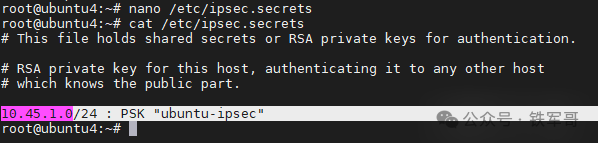

接下来,我们修改密钥文件/etc/ipsec.secrets,配置要使用PSK预共享密钥。

10.45.1.0/24 : PSK "ubuntu-ipsec"

文件中的每一行都是一个选择器列表,后面跟一个密钥,这两部分由一个英文冒号:分隔,冒号前后需要有空格。即冒号前面是对端IP或主机名,在IKEv1中,在通过预共享密钥进行身份验证的情况下,会产生额外的复杂性,响应者需要在对等体的ID有效载荷被解码之前查找该密钥,因此需要使用IP地址,如果未指定ID选择器,则该行必须以冒号开头,表示接受所有,等同于IPv4的%any,或者IPv6的%any6;冒号后面是密钥类型及加密凭证,PSK预共享密钥可以最方便地表示为一个字符序列,该序列由英文的双引号字符(")分隔,且不能包含换行符或双引号字符。

配置时,需要确保两端使用相同的密钥即可。

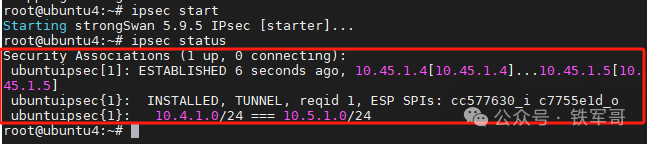

接下来,我们就可以启动IPsec连接服务了。

ipsec start

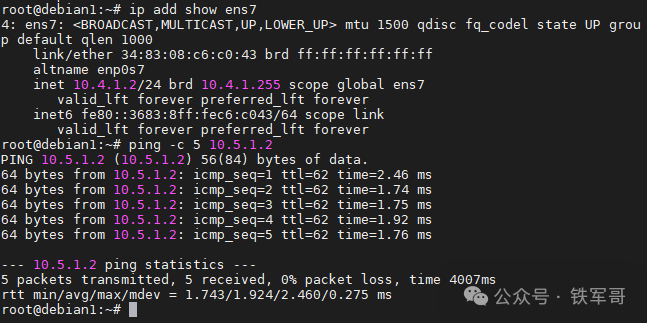

可以看到两台设备之间的SA连接状态为ESTABLISHED,表示已经协商成功;配置好路由之后,可以测试一下连通性。

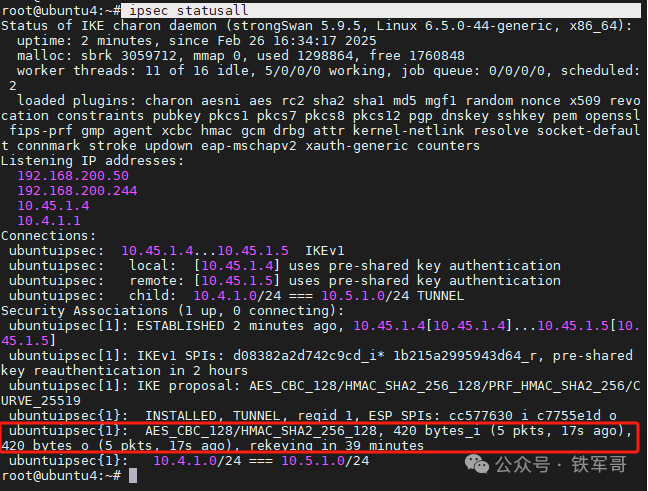

连通性正常,看一下SA的详细信息。

可以看到数据包统计情况,统计到了刚才的5个ping包。

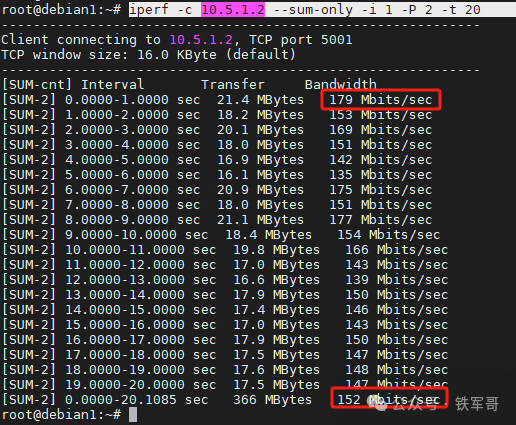

最后,简单测试一下IPsec的性能。

可以看到,在加密算法使用AES_CBC_128的情况下,最高带宽为179 Mbps,平均带宽为153 Mbps。

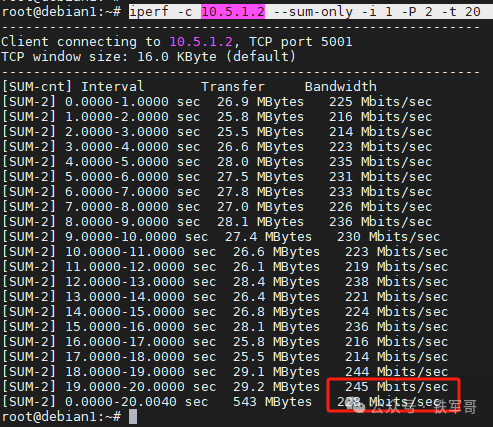

虽然使用IPsec加密之后的性能看起来不高,但是对比一下未经过IPsec加密的带宽,平均也仅有228 Mbps,貌似损耗也不是很大。

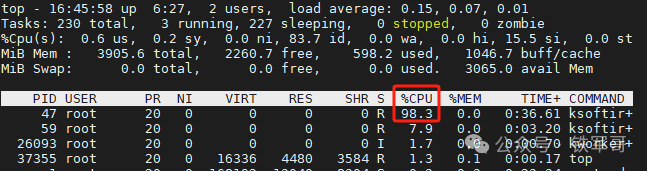

观察打流时的CPU利用率,可以看到,只有一个CPU参与了加解密,还有提升的空间。

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/9790.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~