我们前面使用图形化界面的本地安全策略配置了Windows和VSR对接传输模式(Windows和H3C VSR对接IPsec VPN),还有隧道模式(Windows和H3C VSR对接隧道模式的IPsec隧道);同时,我们也知道了使用netsh配置IPsec的命令(还能这么玩?Windows通过netsh命令配置IPsec),并且操作了通过命令行创建传输模式的IPsec策略(使用6条命令完成Windows和H3C VSR的IPsec对接),确实很简单,只要6条命令即可。

如果换成隧道模式呢?通过图形化界面的配置过程,我们已经知道隧道模式的主要区别有两个,一是要配置隧道的终结点IP地址,二是要配置两条相反的IPsec规则。知道这些,我们就可以开始使用netsh命令配置了。

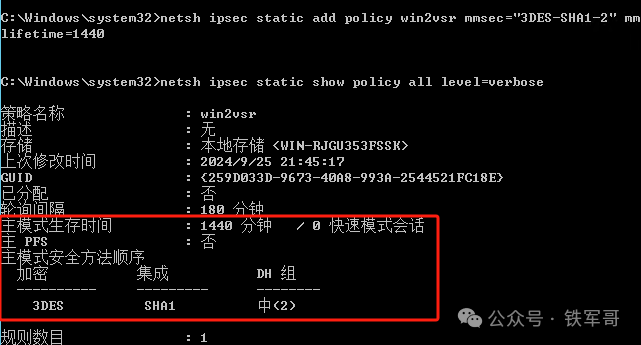

首先,新创建一个IPsec策略,名称指定为“win2vsr”,主模式安全方法配置加密算法为3DES、完整性算法为SHA1、DH组使用Group2,将生存时间配置为1440(分钟,对应86400秒)。配置命令为:

netsh ipsec static add policy win2vsr mmsec="3DES-SHA1-2" mmlifetime=1440

查看IPsec策略win2vsr的详细信息。

netsh ipsec static show policy all level=verbose

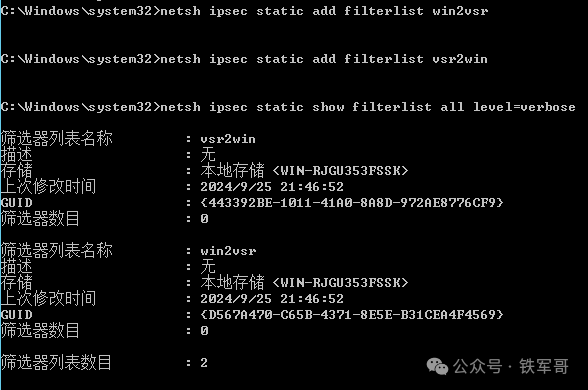

新建2个IP筛选器列表,分别配置名称为win2vsr和vsr2win。主要配置名称name,可选配置描述description。配置命令为:

netsh ipsec static add filterlist win2vsrnetsh ipsec static add filterlist vsr2win

查看IP筛选器列表的详细信息。

netsh ipsec static show filterlist all level=verbose

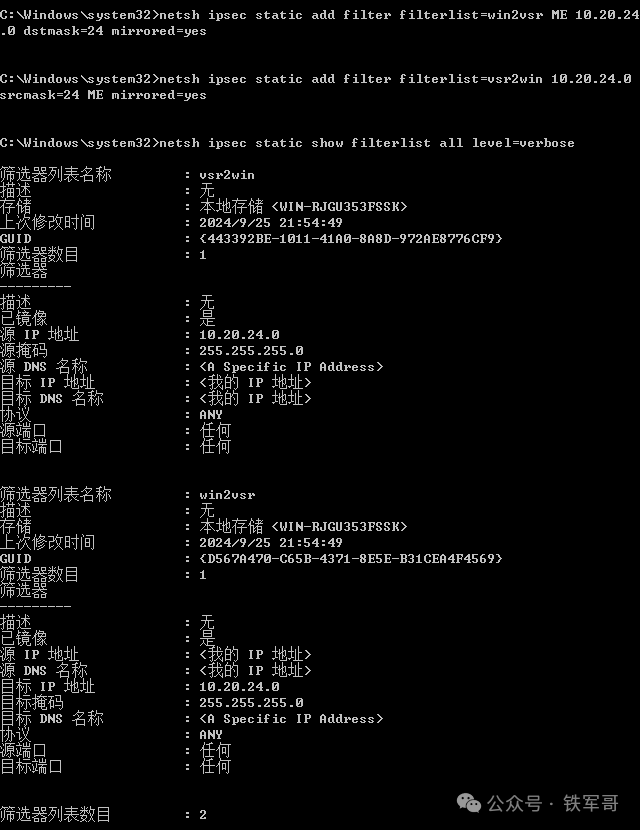

新建两个IP筛选器,对别添加到两个IP筛选器列表下。在IP筛选器列表win2vsr下创建一个IP筛选器,指定源IP地址为ME,指定目的IP地址为10.20.24.0/24,协议protocol未配置时等于使用any任何,配置mirrored=yes启用筛选器的镜像;在IP筛选器列表vsr2win下创建一个IP筛选器,指定源IP地址为10.20.24.0/24,指定目的IP地址为ME,配置mirrored=yes启用筛选器的镜像。配置命令为:

netsh ipsec static add filter filterlist=win2vsr ME 10.20.24.0 dstmask=24 mirrored=yesnetsh ipsec static add filter filterlist=vsr2win 10.20.24.0 srcmask=24 ME mirrored=yes

查看IP筛选器列表的详细信息。

netsh ipsec static show filterlist all level=verbose

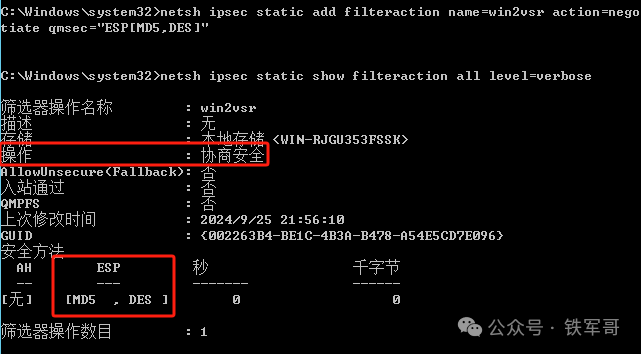

新建一个IPsec筛选器操作,名称指定为“win2vsr”,行为action配置为negotiate协商安全,IP流量的安全方法qmsecmethods配置为ESP,使用的完整性算法为MD5、加密算法为DES。配置命令为:

netsh ipsec static add filteraction name=win2vsr action=negotiate qmsec="ESP[MD5,DES]"

查看IPsec筛选器操作的详细信息。

netsh ipsec static show filteraction all level=verbose

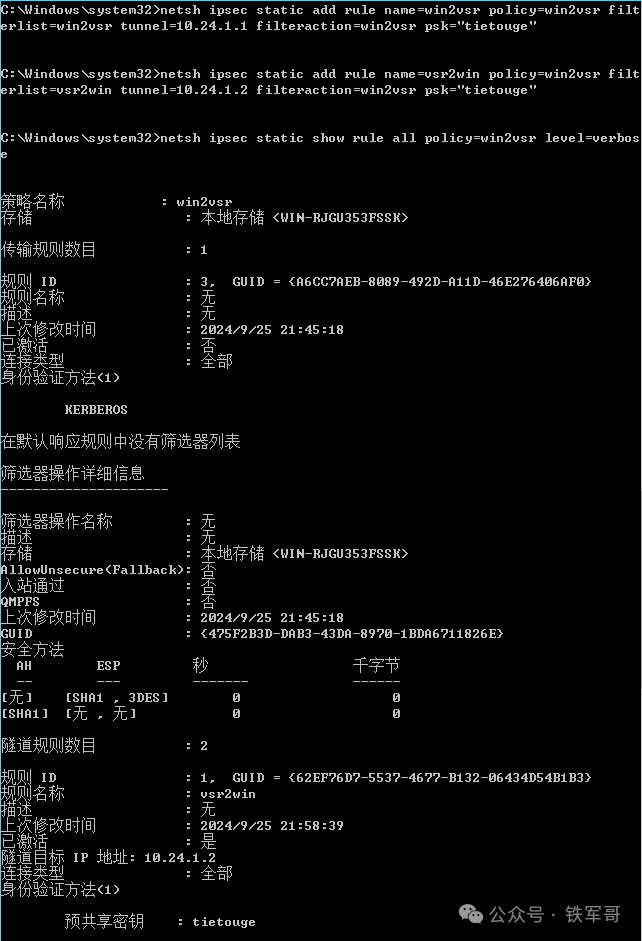

创建2条IPsec规则,分别指定规则名称为win2vsr和vsr2win,结合不同的隧道终结点,将前面配置的IPsec策略、IP筛选器列表、IPsec筛选器操作关联起来;与此同时,还要配置使用的IKE身份验证方法为预共享密钥PSK,并设置密钥为tietouge。配置命令为:

netsh ipsec static add rule name=win2vsr policy=win2vsr filterlist=win2vsr tunnel=10.24.1.1 filteraction=win2vsr psk="tietouge"netsh ipsec static add rule name=vsr2win policy=win2vsr filterlist=vsr2win tunnel=10.24.1.2 filteraction=win2vsr psk="tietouge"

查看IPsec策略的详细信息。

netsh ipsec static show rule all policy=win2vsr level=verbose

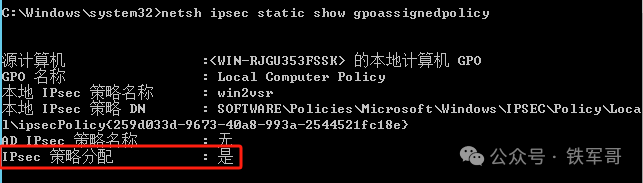

我们在创建IPsec策略时,没有设置assign参数,此时assign默认值为no,表示策略没有激活,需要使用netsh命令,将IPsec策略的assign属性配置为yes,来实现激活策略。配置命令为:

netsh ipsec static set policy name=win2vsr assign=yes

查看已分配策略的详细信息。

netsh ipsec static show gpoassignedpolicy

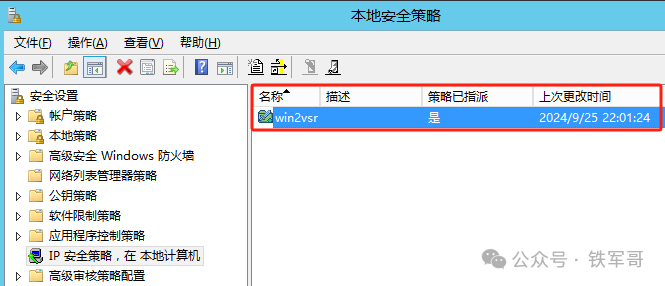

如果通过本地安全策略窗口界面查看,可以看到配置信息与通过界面配置的几乎完全一致。

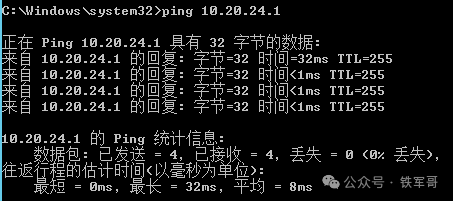

测试IPsec协商状态。

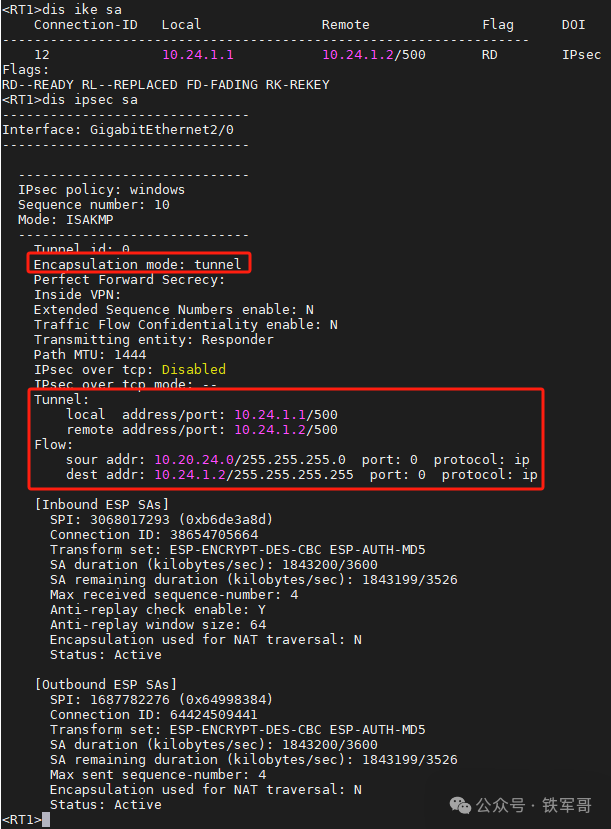

奇怪,这次竟然跟配置传输模式一样,首包并没有丢失,只是时延变得稍微大了一些。在VSR上查看IKE SA和IPsec SA信息。

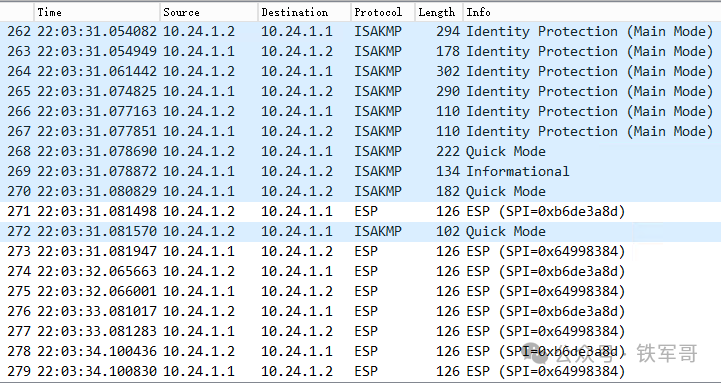

抓包查看协商过程,可以看到有一个ESP报文夹在了快速模式的报文交互中间,可能是这个操作导致了首包时延增加,两端SA协商通过之后,快速建立起IPsec隧道连接。

配置隧道模式也只是用了9条命令,是不是很简单呢?实际上,简化一下的话,只需要7条命令即可

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://hqyman.cn/post/8607.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

休息一下~~

微信支付宝扫一扫,打赏作者吧~

微信支付宝扫一扫,打赏作者吧~